Deploy a pfSense open source firewall

This guide will help you deploy your open source pfSense firewall in the Cloud of Trust in just a few minutes.

Prerequisiti

I prerequisiti per questa guida sono i seguenti:

- Aver sottoscritto l'offerta Cloud Temple: è necessario disporre della propria organizzazione, del proprio tenant e degli accessi,

- Disporre dei diritti sul modulo compute.

Questo documento descrive i passaggi da seguire per distribuire un firewall virtuale pfSense.

Deploy a pfSense open source firewall

pfSense is an open source project based on FreeBSD that allows you to set up a virtual firewall.

A pfSense firewall is managed via a web interface, so you need a second machine with a graphical interface that has an IP address in the same LAN network as the firewall in order to configure it.

We will need a set of two VMs:

- The first one will be the machine where we deploy the firewall

- The second one will be the machine from which we will administer the firewall

Richiedi una consegna di accesso a Internet

Il primo passo consiste nel recuperare le informazioni di accesso a Internet qui.

È necessario disporre delle seguenti informazioni:

- prefisso pubblico

- prefisso di interconnessione

- gateway any-cast

- intervallo IP

- AS locale

- AS di Cloud Temple

- timer keepalive e timer hold-time

- indirizzi dei route server

Installazione e configurazione delle interfacce di rete

Successivamente, è possibile distribuire la tua VM pfSense:

- Installazione del firewall dal modello pfSense in Console:

- Configurazione delle interfacce LAN e WAN del firewall: l'interfaccia WAN deve essere nel tuo vLAN Internet, con un indirizzo IP estratto dall'intervallo IP fornito dal CDS, insieme alla gateway predefinita.

- Installazione della seconda macchina di gestione.

- Configurazione dell'interfaccia della VM di gestione: questa macchina deve trovarsi nello stesso rete in cui è stata configurata l'interfaccia LAN del firewall.

Accesso al Firewall

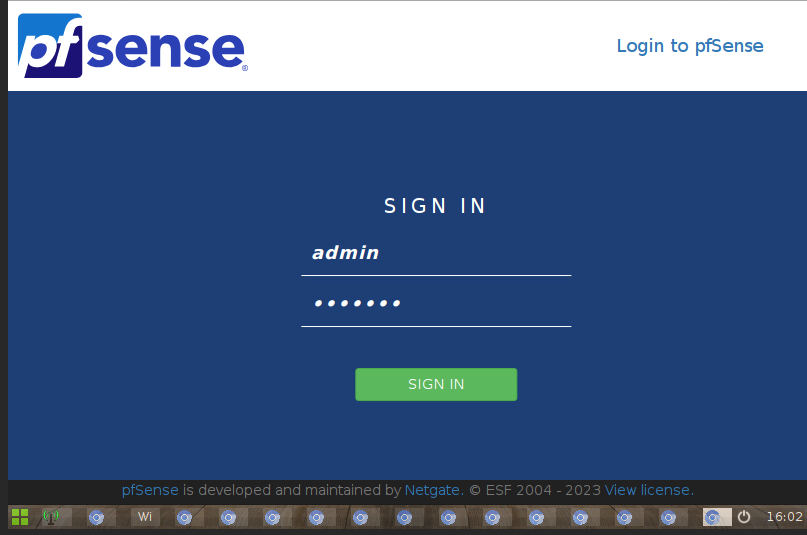

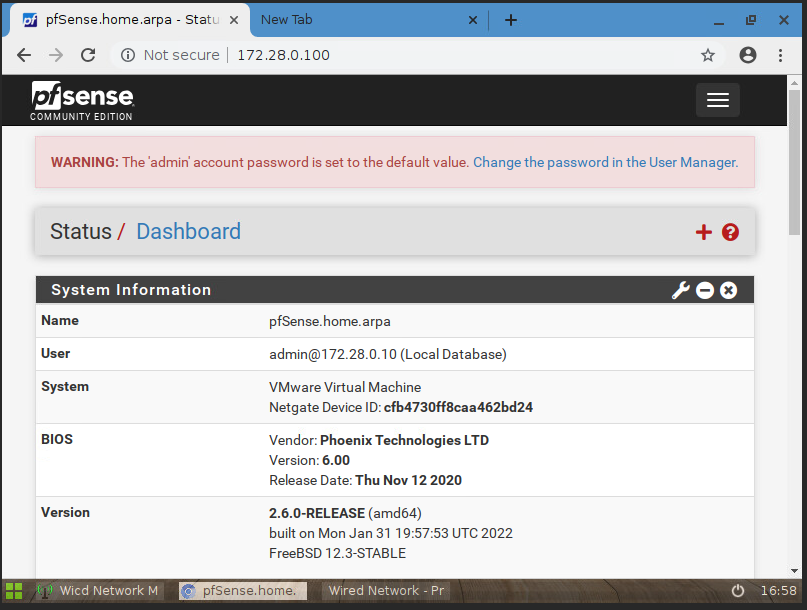

Una volta installate correttamente le due VM, la seconda fase consiste nell'accedere al firewall per iniziare la sua configurazione.

- accedere all'interfaccia web del firewall dalla VM di gestione:

- accesso predefinito:

- nome utente: admin

- password: pfsense (ricordarsi di modificare la password predefinita)

Configurazione del firewall

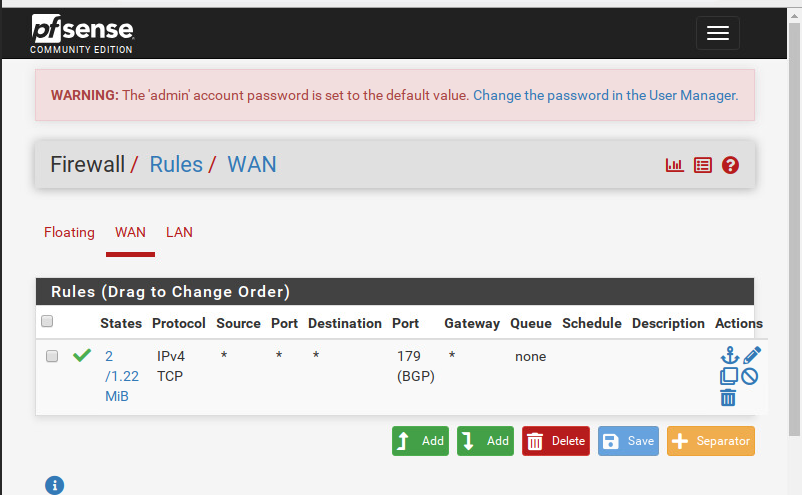

Questa fase consiste nel configurare i vicini BGP del FW.

- In primo luogo, assicurati di autorizzare il traffico BGP su TCP 179 in 'Firewall > Rules':

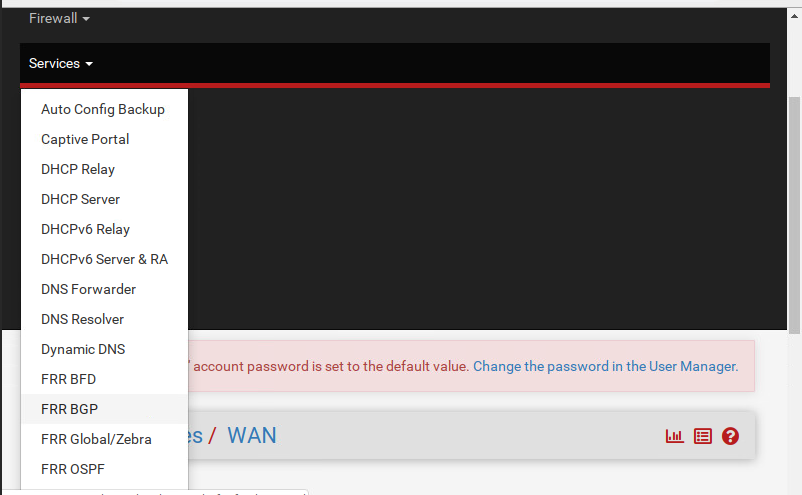

- Vai su 'Servizi > FRR BGP' per iniziare la configurazione della tua sessione BGP:

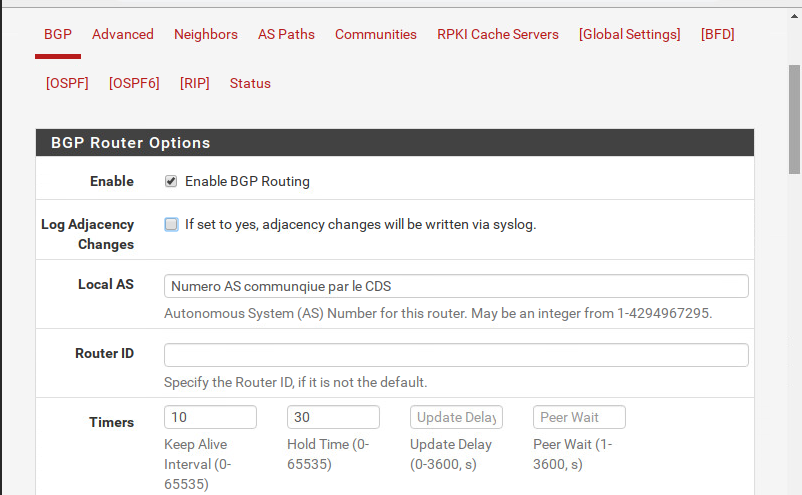

- Seleziona le prime due caselle e inserisci il numero del tuo AS locale e i tempi forniti dal CDS.

Configurazione dei vicini BGP

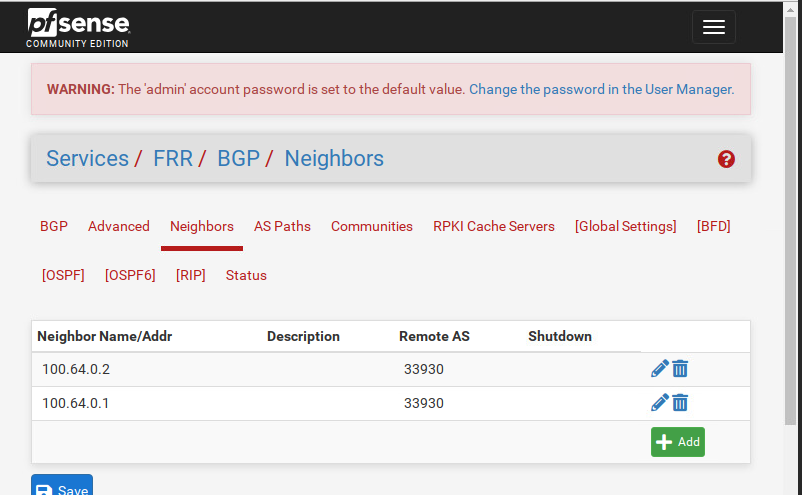

In Neighbors, fare clic su +Add per iniziare a creare i propri vicini BGP.

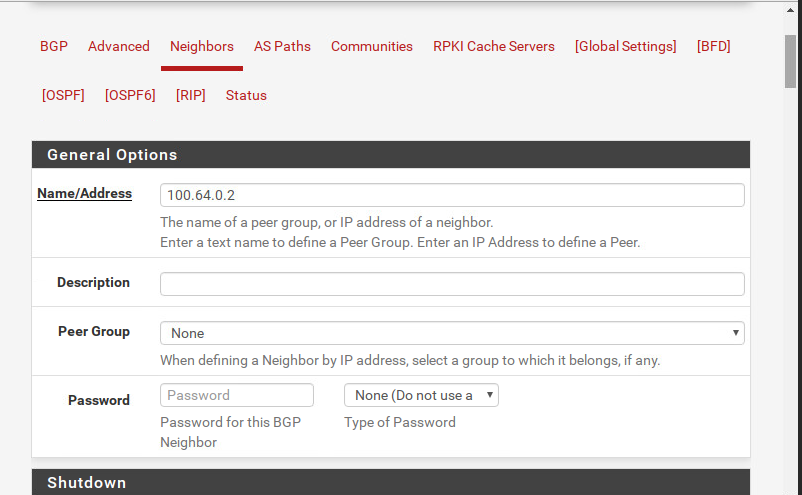

- Per ogni vicino: inserire l'indirizzo IP nel campo 'General Options > Name/address':

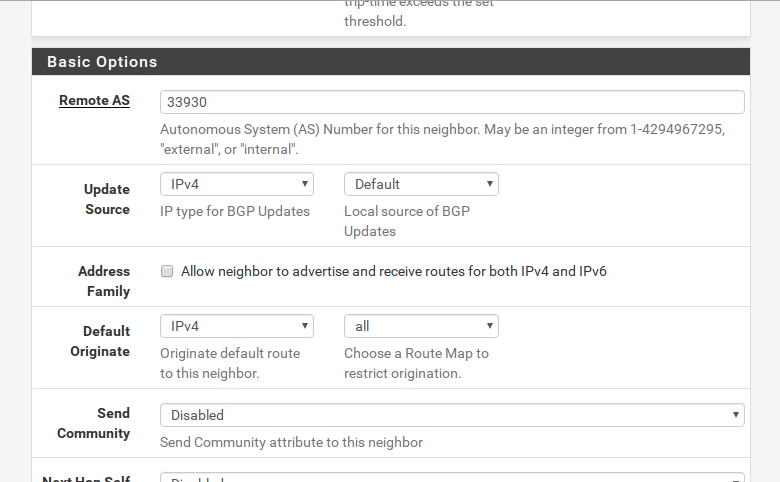

- Inserire il numero di AS remoto (corrispondente al numero di AS di cloud temple) nelle opzioni di base come segue:

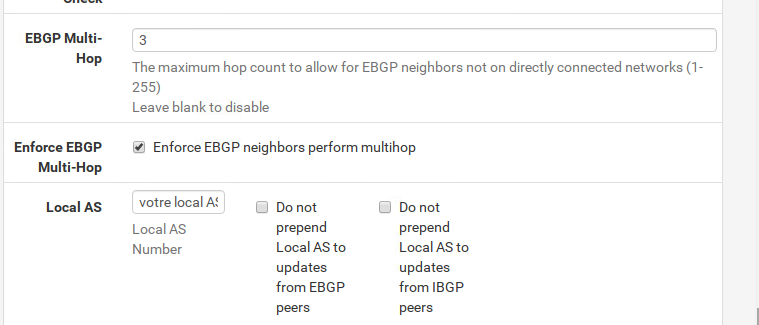

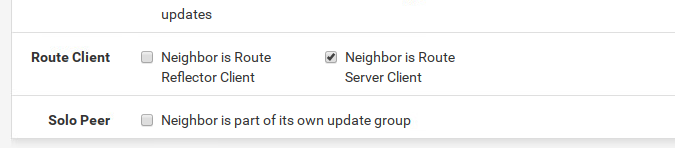

- Infine, nelle opzioni avanzate, effettuare le seguenti configurazioni:

- Selezionare la casella che definisce il tipo di vicino. Nel nostro caso, si tratta di un

route server:

- Al termine, non dimenticare di salvare le modifiche facendo clic su 'save':

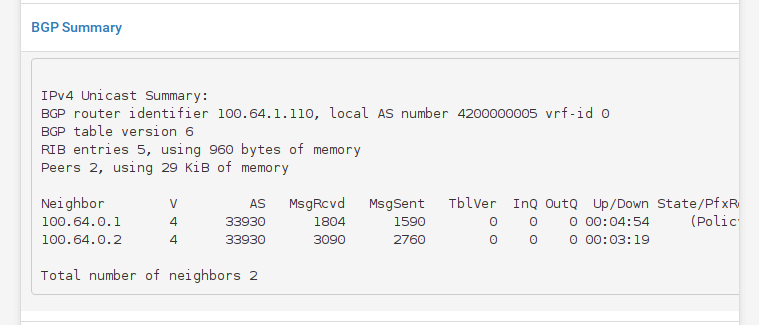

Verifica dello stato della sessione BGP con i neighbor

In Status, puoi vedere lo stato della sessione BGP che hai appena configurato.

Assicurati che lo Stato BGP sia impostato su established.

Annunciate il vostro prefisso pubblico

Per annunciare il vostro prefisso pubblico, potete creare route in /32 e redistribuirle come statiche:

- in System > Routing > Static Routes : create le vostre route statiche in /32 impostando la Gateway su Null4-127.0.0.1

- in Services > FRR package > BGP > Network Distribution : abilitate la funzionalità di

redistributionlocale scegliendo IPV4 inRedistributele route statiche FRR.