Esempio di federazione dell'identità con JumpCloud

Questo tutorial guida alla configurazione dell'autenticazione unica (SSO) tra JumpCloud e la console Cloud Temple utilizzando il protocollo OpenID Connect (OIDC).

Per ulteriori informazioni dettagliate direttamente da JumpCloud, consulta la documentazione ufficiale sul SSO OIDC: SSO with OIDC.

Prerequisiti

Prima di iniziare, assicurati di aver ottenuto le informazioni necessarie da Cloud Temple, in particolare l'URI di reindirizzamento specifico per la tua istanza Keycloak.

Configurazione in JumpCloud

Segui questi passaggi per configurare una nuova applicazione OIDC nella tua console di amministrazione JumpCloud:

-

Crea una nuova applicazione:

- Naviga alla sezione delle applicazioni in JumpCloud.

- Fai clic su "Aggiungi" o "Crea una nuova applicazione".

- Scegli l'opzione per un'integrazione di applicazione personalizzata ("Custom Application Integration").

-

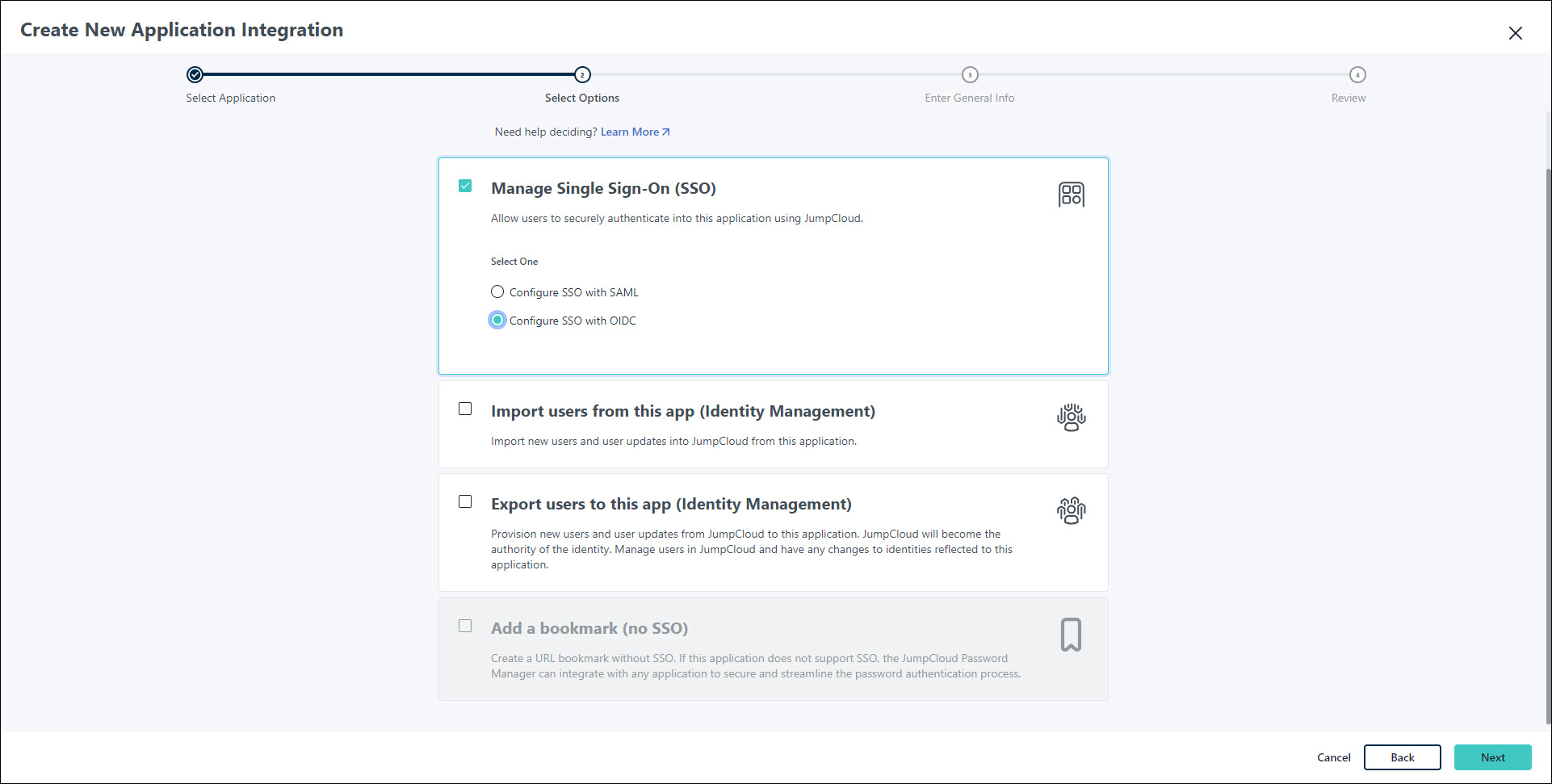

Configura il SSO OIDC:

- Seleziona "Manage Single Sign-On (SSO)".

- Scegli "Configure SSO with OIDC".

-

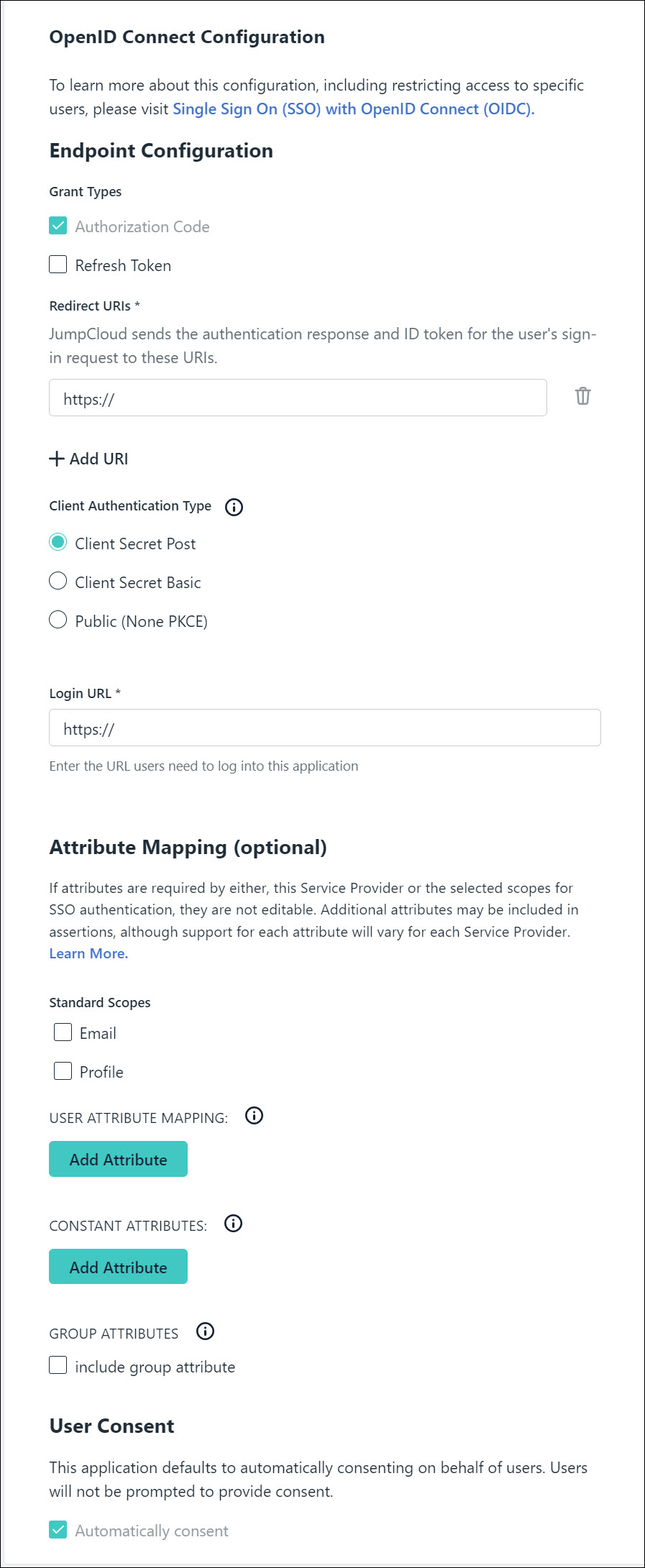

Inserire gli URI di reindirizzamento:

-

Nel campo appropriato (spesso denominato "Redirect URIs" o "Callback URLs"), inserisci l'URI fornita da Cloud Temple. Seguirà generalmente questo formato:

https://keycloak-shiva.cloud-temple.com/auth/realms/<company specific>/broker/<company specific>/endpointSostituisci

<company specific>con le credenziali specifiche della tua azienda fornite da Cloud Temple.

-

-

Scegliere il tipo di autenticazione client:

- Seleziona

Client Secret Postcome "Client Authentication Type".

- Seleziona

-

Inserire l'URL di accesso:

-

Nel campo "Login URL", inserisci l'URL che utilizzi per accedere alla tua console Cloud Temple. Ad esempio:

https://<unique-identifier>.shiva.cloud-temple.comSostituisci

<unique-identifier>con l'identificativo univoco della tua istanza Cloud Temple.

-

-

Configurare la mappatura degli attributi:

- Nella sezione "Attribute Mapping" (o equivalente), assicurati che i seguenti attributi siano selezionati per essere inviati a Cloud Temple:

EmailProfile(può includere nome, cognome, ecc.)

- Nella sezione "Attribute Mapping" (o equivalente), assicurati che i seguenti attributi siano selezionati per essere inviati a Cloud Temple:

-

Assegnare gruppi:

- Assegna i gruppi di utenti JumpCloud che devono avere accesso alla console Cloud Temple tramite questa applicazione SSO.

-

Attivare l'applicazione:

- Fai clic su "Activate" o "Save" per completare la configurazione dell'applicazione.

-

Fornire le credenziali a Cloud Temple:

- Dopo l'attivazione, JumpCloud ti fornirà un Client ID e un Client Secret.

- Comunica queste due informazioni in modo sicuro al tuo referente Cloud Temple per completare la configurazione della federazione lato Keycloak.

Una volta che Cloud-Temple avrà configurato la federazione con le credenziali fornite, i tuoi utenti assegnati potranno accedere alla console Cloud Temple utilizzando le proprie credenziali JumpCloud.