Ejemplo de federación de identidad con JumpCloud

Este tutorial le guía a través de la configuración de la autenticación única (SSO) entre JumpCloud y la consola Cloud Temple utilizando el protocolo OpenID Connect (OIDC).

Para obtener más información detallada directamente desde JumpCloud, consulte su documentación oficial sobre SSO con OIDC: SSO with OIDC.

Requisitos

Antes de comenzar, asegúrese de haber obtenido la información necesaria de Cloud Temple, en particular la URI de redirección específica para su instancia de Keycloak.

Configuración en JumpCloud

Siga estos pasos para configurar una nueva aplicación OIDC en su consola de administración de JumpCloud:

-

Crear una nueva aplicación:

- Navegue a la sección de aplicaciones en JumpCloud.

- Haga clic en "Agregar" o "Crear una nueva aplicación".

- Elija la opción para una integración de aplicación personalizada ("Custom Application Integration").

-

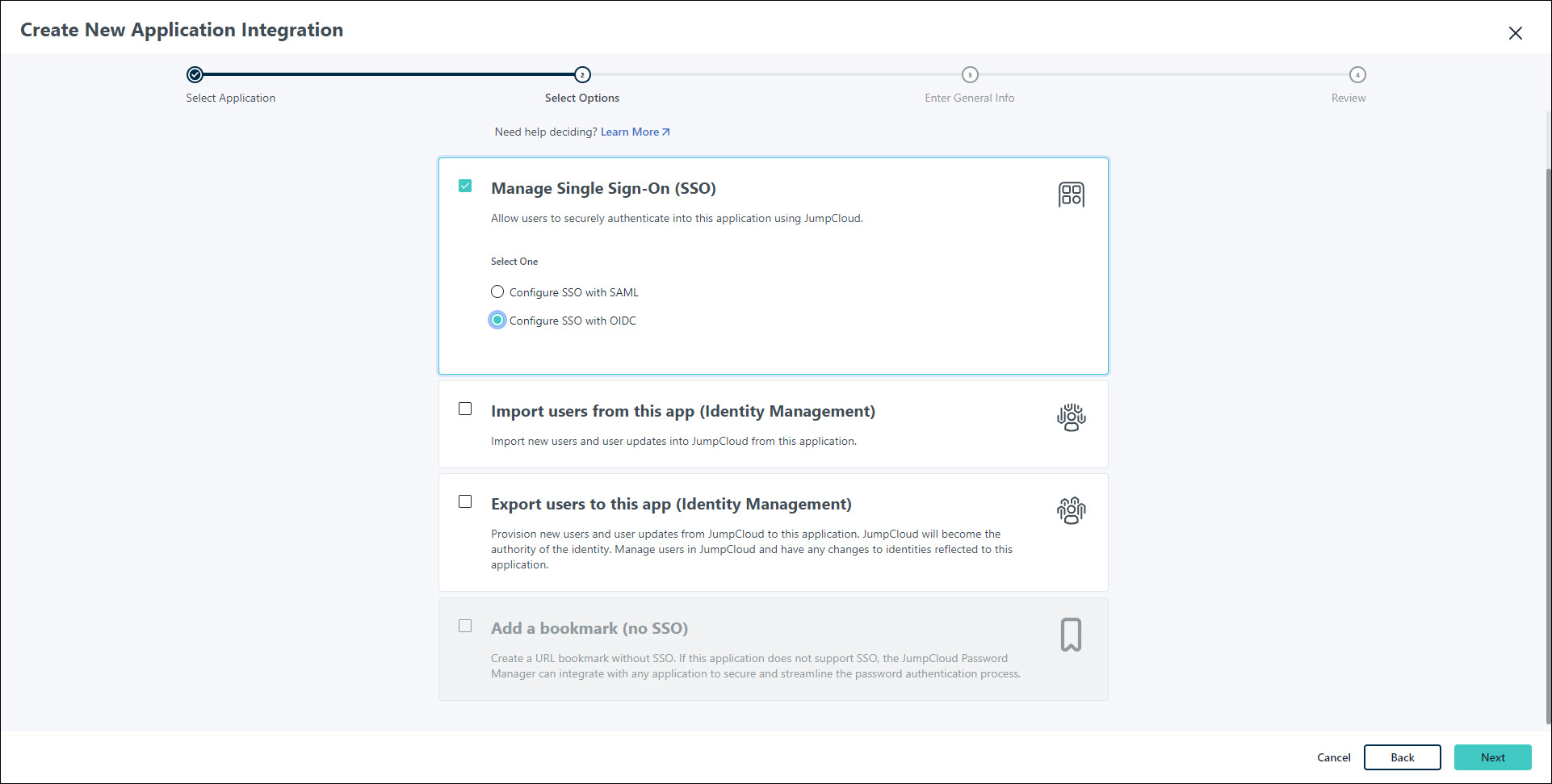

Configurar el SSO OIDC:

- Seleccione "Manage Single Sign-On (SSO)".

- Elija "Configure SSO with OIDC".

-

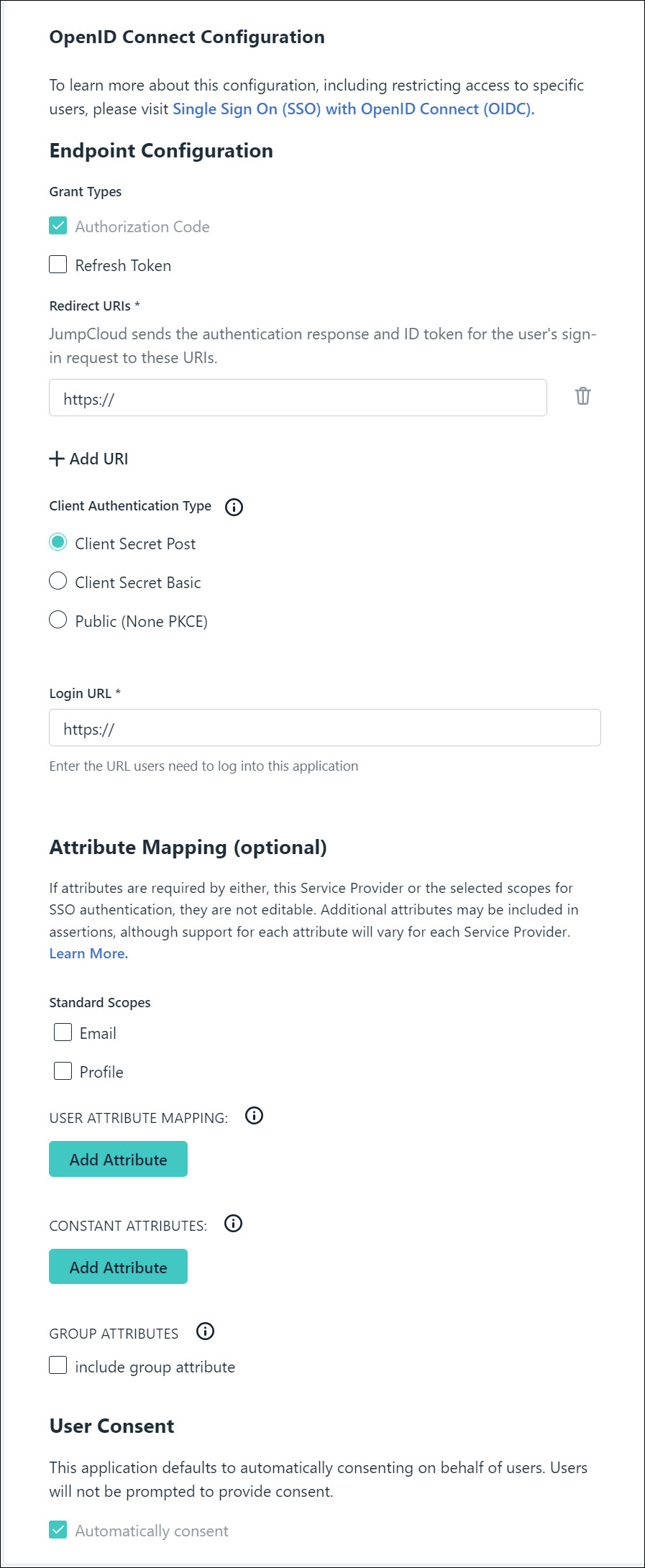

Ingresar los URIs de redirección:

-

En el campo correspondiente (a menudo llamado "Redirect URIs" o "Callback URLs"), ingrese el URI proporcionado por Cloud Temple. Generalmente seguirá este formato:

https://keycloak-shiva.cloud-temple.com/auth/realms/<company specific>/broker/<company specific>/endpointReemplace

<company specific>por los identificadores específicos de su empresa proporcionados por Cloud Temple.

-

-

Elegir el tipo de autenticación de cliente:

- Seleccione

Client Secret Postcomo "Tipo de autenticación de cliente".

- Seleccione

-

Ingresar la URL de inicio de sesión:

-

En el campo "Login URL", ingrese la URL que utiliza para acceder a su consola de Cloud Temple. Por ejemplo:

https://<unique-identifier>.shiva.cloud-temple.comReemplace

<unique-identifier>por el identificador único de su instancia de Cloud Temple.

-

-

Configurar el mapeo de atributos:

- En la sección "Attribute Mapping" (o equivalente), asegúrese de que los siguientes atributos estén seleccionados para ser enviados a Cloud Temple:

Correo electrónicoPerfil(puede incluir nombre, apellido, etc.)

- En la sección "Attribute Mapping" (o equivalente), asegúrese de que los siguientes atributos estén seleccionados para ser enviados a Cloud Temple:

-

Asignar grupos:

- Asigne los grupos de usuarios de JumpCloud que deben tener acceso a la consola de Cloud Temple a través de esta aplicación SSO.

-

Activar la aplicación:

- Haga clic en "Activate" o "Save" para finalizar la configuración de la aplicación.

-

Proporcionar las credenciales a Cloud Temple:

- Después de la activación, JumpCloud le proporcionará un Client ID y un Client Secret.

- Comuníquese de forma segura con su contacto de Cloud Temple para compartir esta información y finalizar la configuración de la federación en el lado de Keycloak.

Una vez que Cloud-Temple haya configurado la federación con las credenciales proporcionadas, sus usuarios asignados podrán iniciar sesión en la consola de Cloud Temple utilizando sus credenciales de JumpCloud.