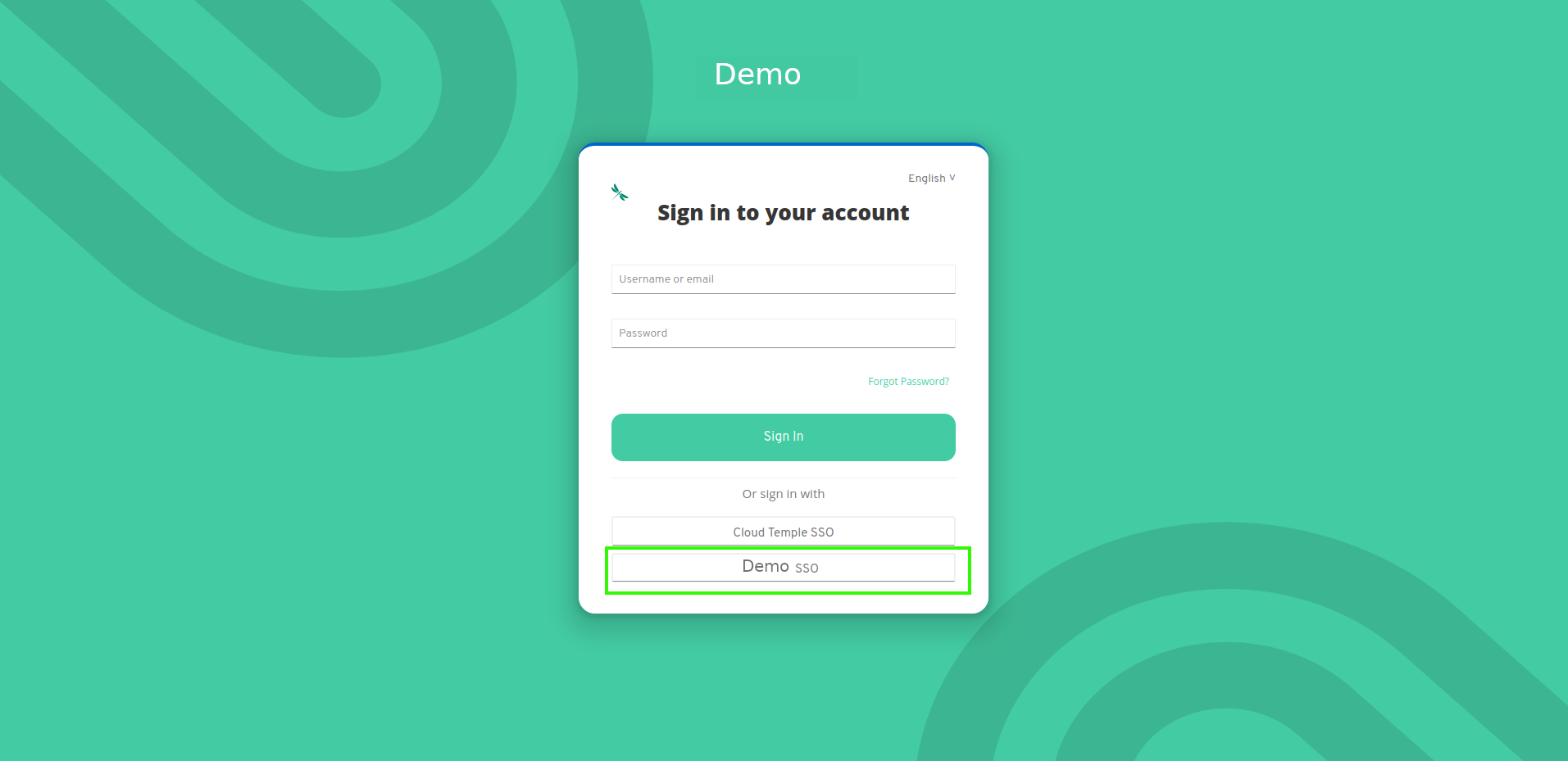

Example of Identity Federation with Microsoft EntraID

Here is an example configuration of the authentication repository for a Cloud Temple organization using Microsoft EntraID (Azure Active Directory).

Configuring your Microsoft EntraID repository at the Cloud Temple organization level simplifies user authentication on the Console. This helps avoid the proliferation of authentication factors and reduces the attack surface.

If your users are already authenticated to their Microsoft accounts, logging into the Console services will be seamless and transparent.

Below are the steps to complete this configuration:

Step 1: SSO configuration on Microsoft Azure side

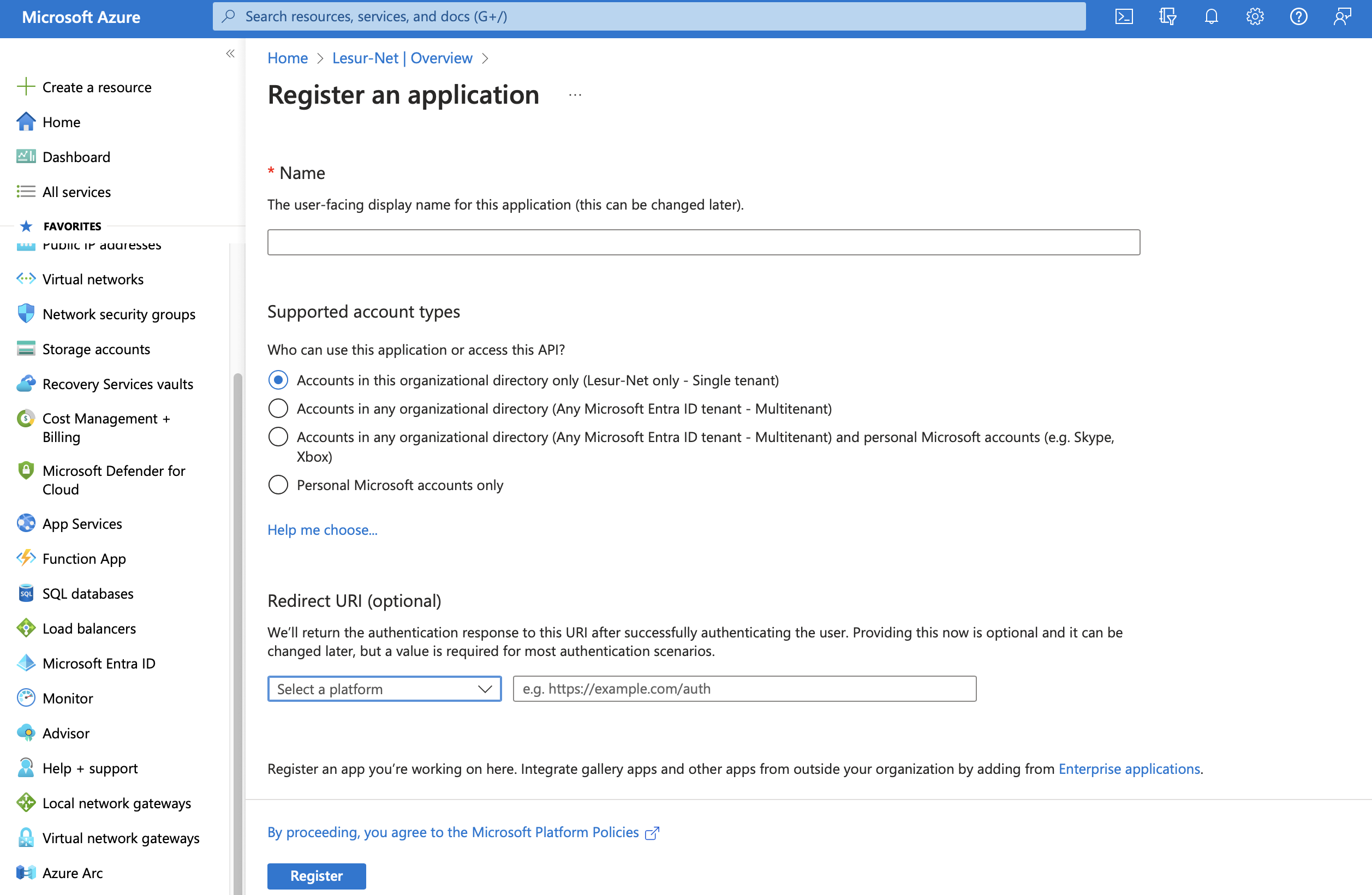

Registro de una nueva aplicación Azure (portal Azure)

Para la creación del registro de aplicación, debe acceder al portal Microsoft Azure, y luego a Microsoft Entra ID, seleccionando "Agregar > Registro de aplicación".

En la página "Registrar una aplicación", indique lo siguiente:

- __Nombre__: Escriba "__SHIVA__"

- __Tipos de cuentas compatibles__: __Cuentas solo en este directorio organizativo__ (__<Su inquilino Azure>__ solo - de un solo inquilino)

- __URL de redirección__: No configurar en este momento. La URL será proporcionada por el soporte de Cloud Temple y se deberá añadir en este campo más adelante.

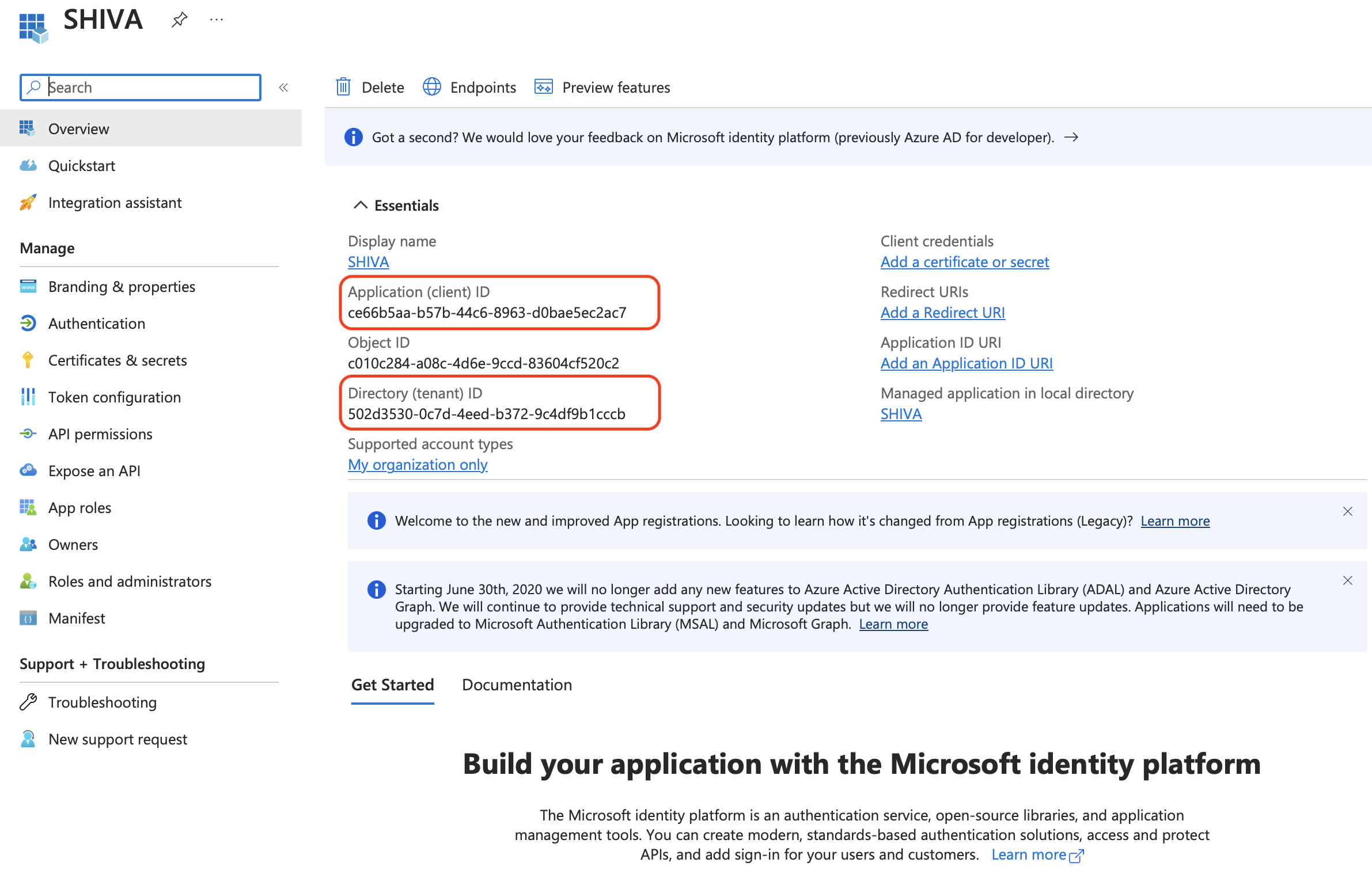

Las siguientes informaciones son las que deben proporcionarse en la solicitud de soporte a la equipe Cloud Temple para habilitar la autenticación de Microsoft Entra ID a nivel de su organización:

- Application (client) ID

- Directory (tenant) ID

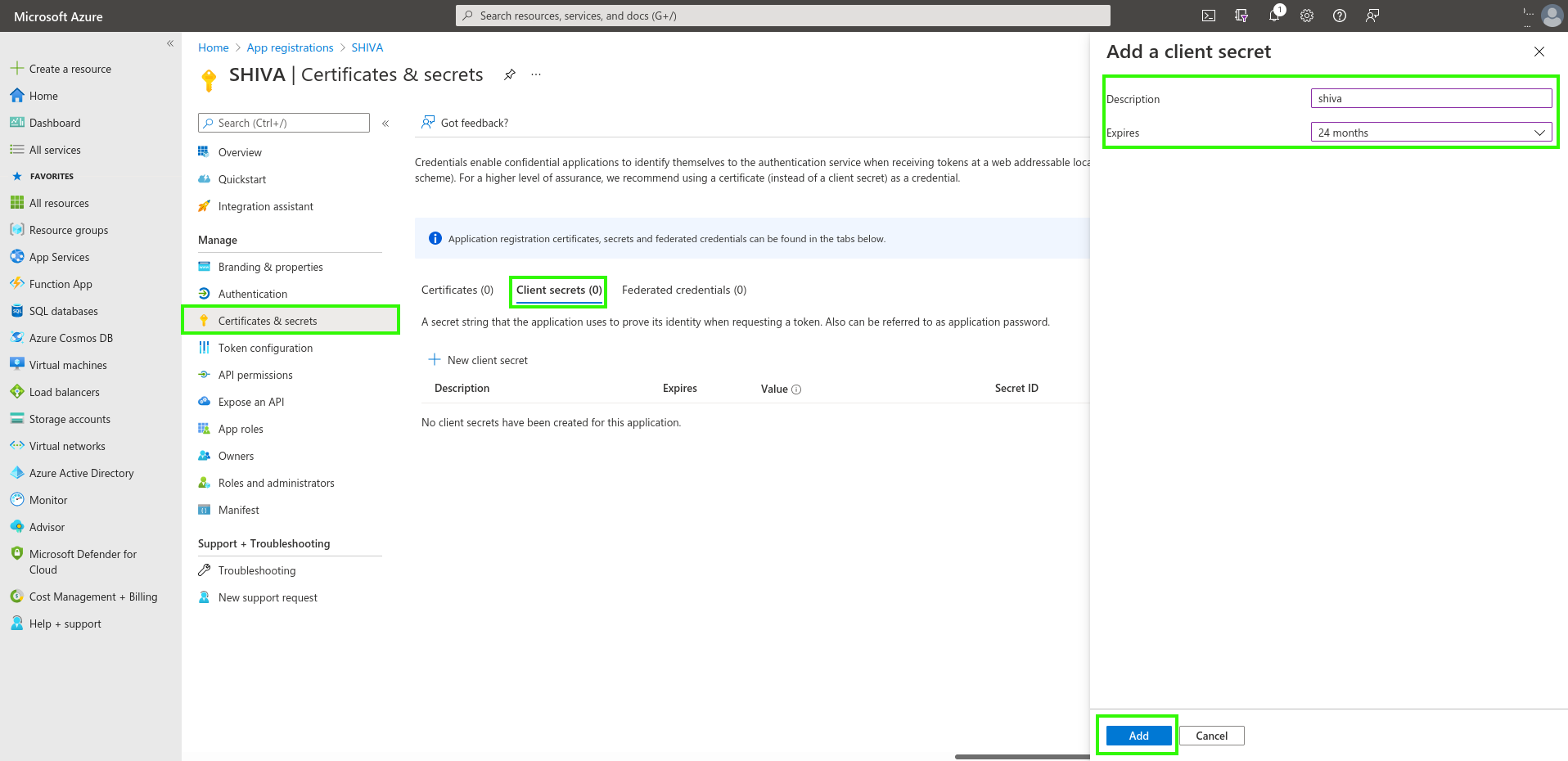

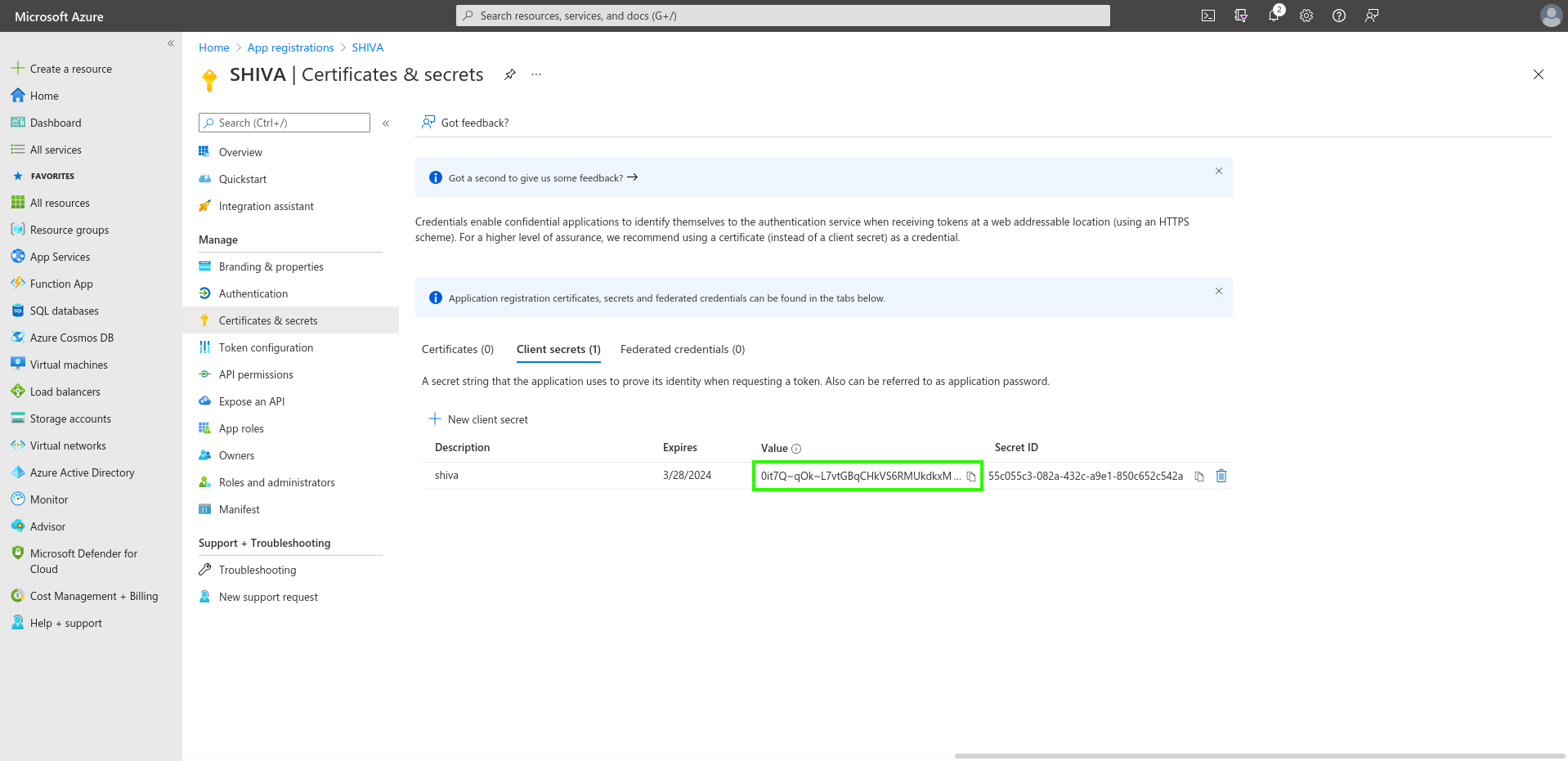

Definición de un secreto

En la pestaña "Certificates & secrets", cree un nuevo secreto.

Nota: la fecha de expiración del secreto no puede ser superior a 24 meses, incluso con una fecha de expiración personalizada.

El secreto generado deberá proporcionarse en la solicitud de soporte:

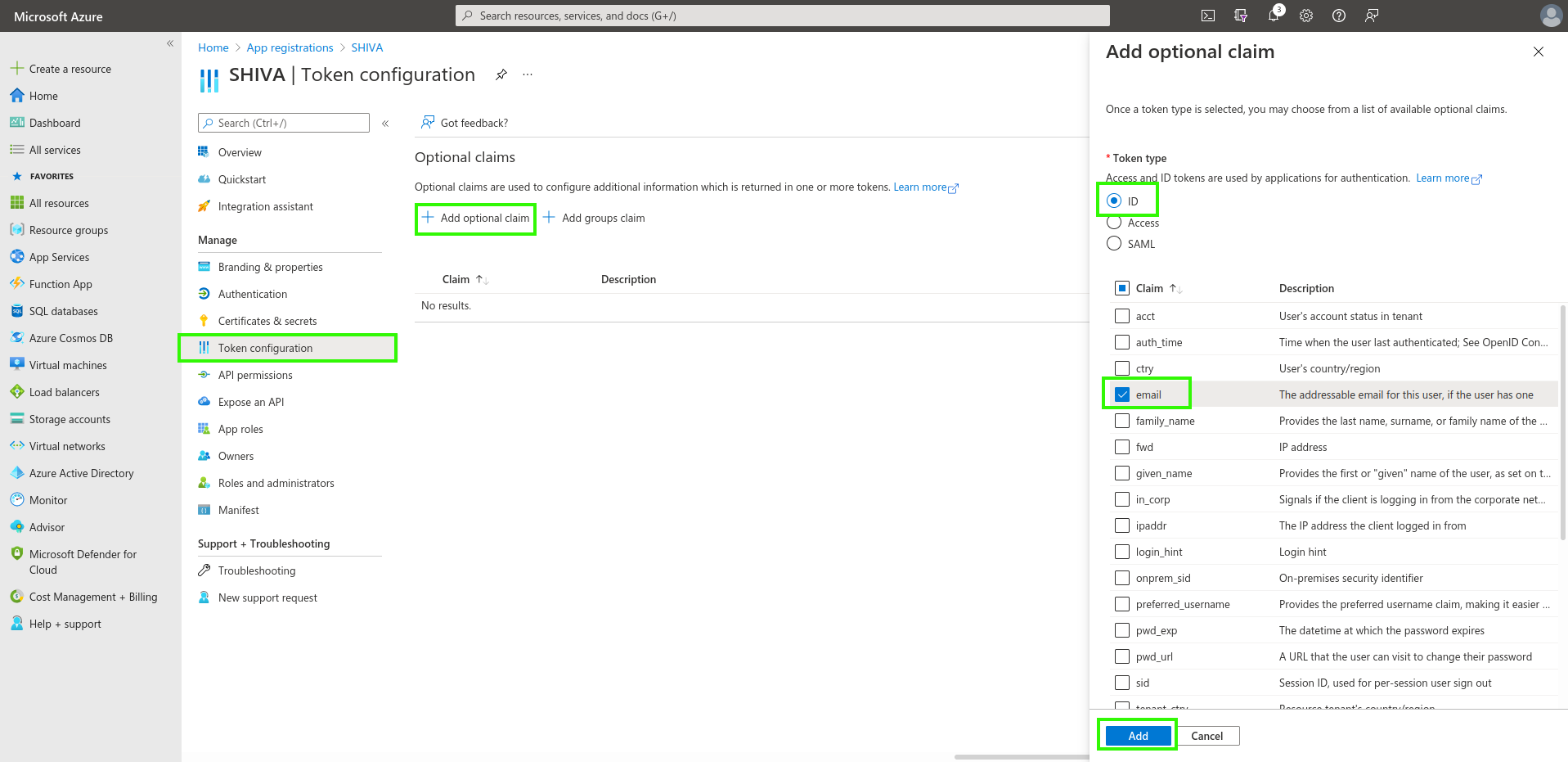

Definición del token EntraID

El token EntraID es necesario para la configuración de la autenticación.

En el menú "Configuración de token", haga clic en "Agregar afirmación opcional". Deberá seleccionar "ID" como tipo de token y marcar la opción "email".

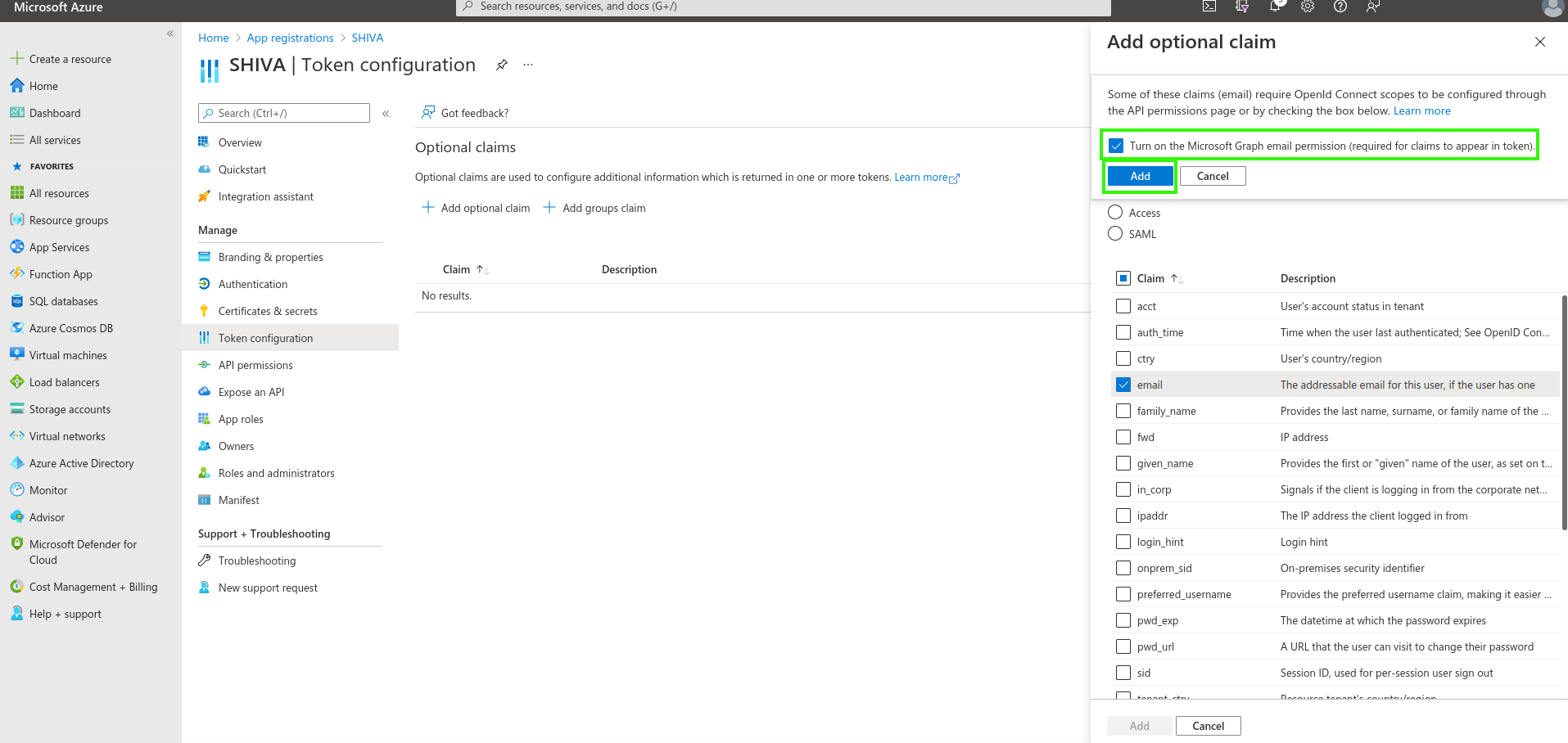

La interfaz de Azure le preguntará si desea agregar un permiso que le permitirá leer el correo electrónico de un usuario (correo electrónico de Microsoft Graph); marque la casilla y confirme.

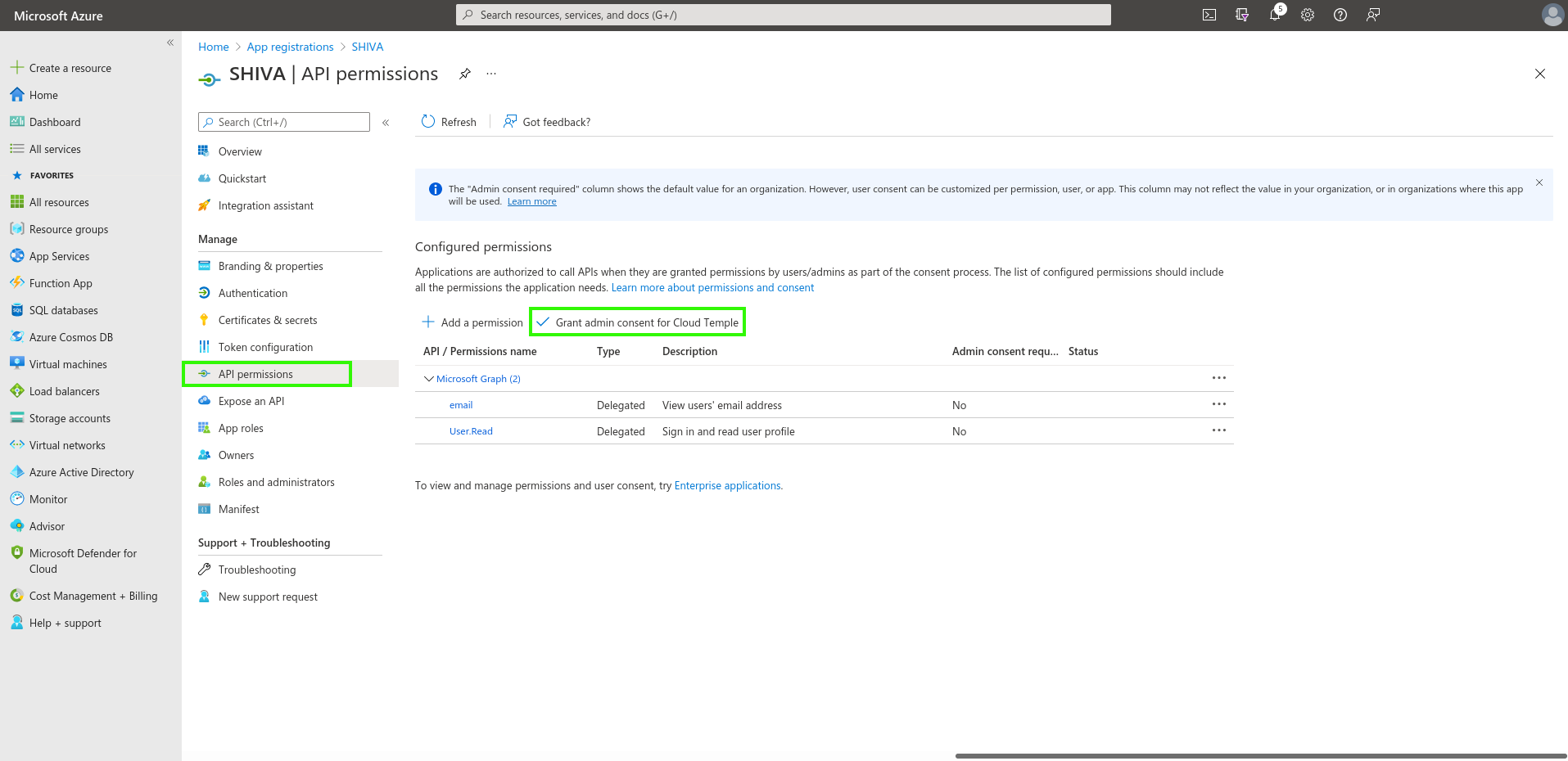

A continuación, vaya a "Permisos de API" y haga clic en "Conceder consentimiento de administrador para Cloud Temple".

Additional security configurations (optional but recommended)

By default, Microsoft Entra ID, as configured, will allow any user in your Azure tenant to sign in to your Cloud Temple organization.

It is possible to restrict access at the "App Registration" level, allowing only a specific list of users or groups to sign in to your Cloud Temple organization.

Follow these steps:

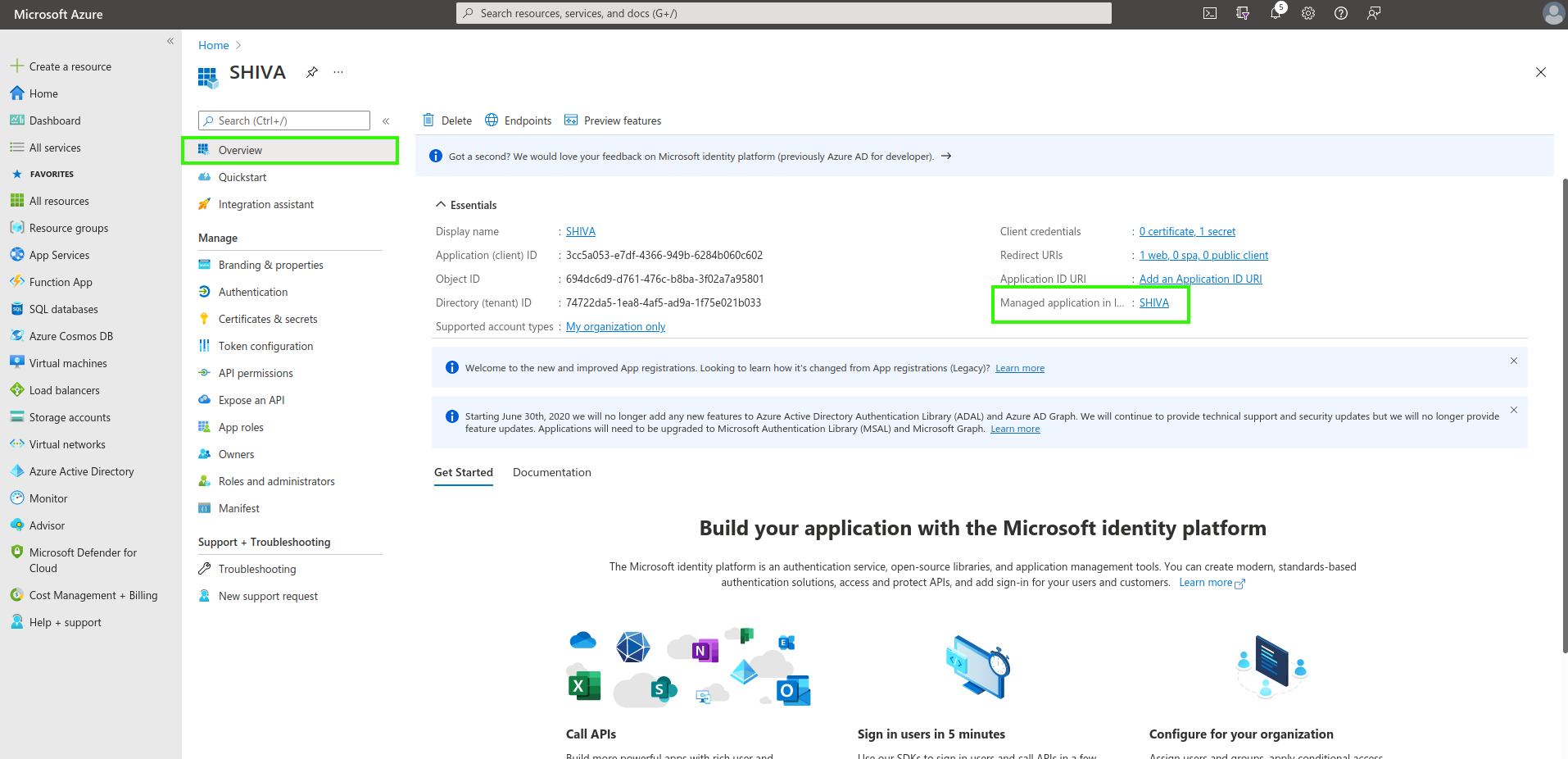

Access additional "App Registration" settings

Opción 1

Vaya a la pestaña "Información general" y haga clic en el nombre de la aplicación (el enlace situado después de "Aplicación administrada").

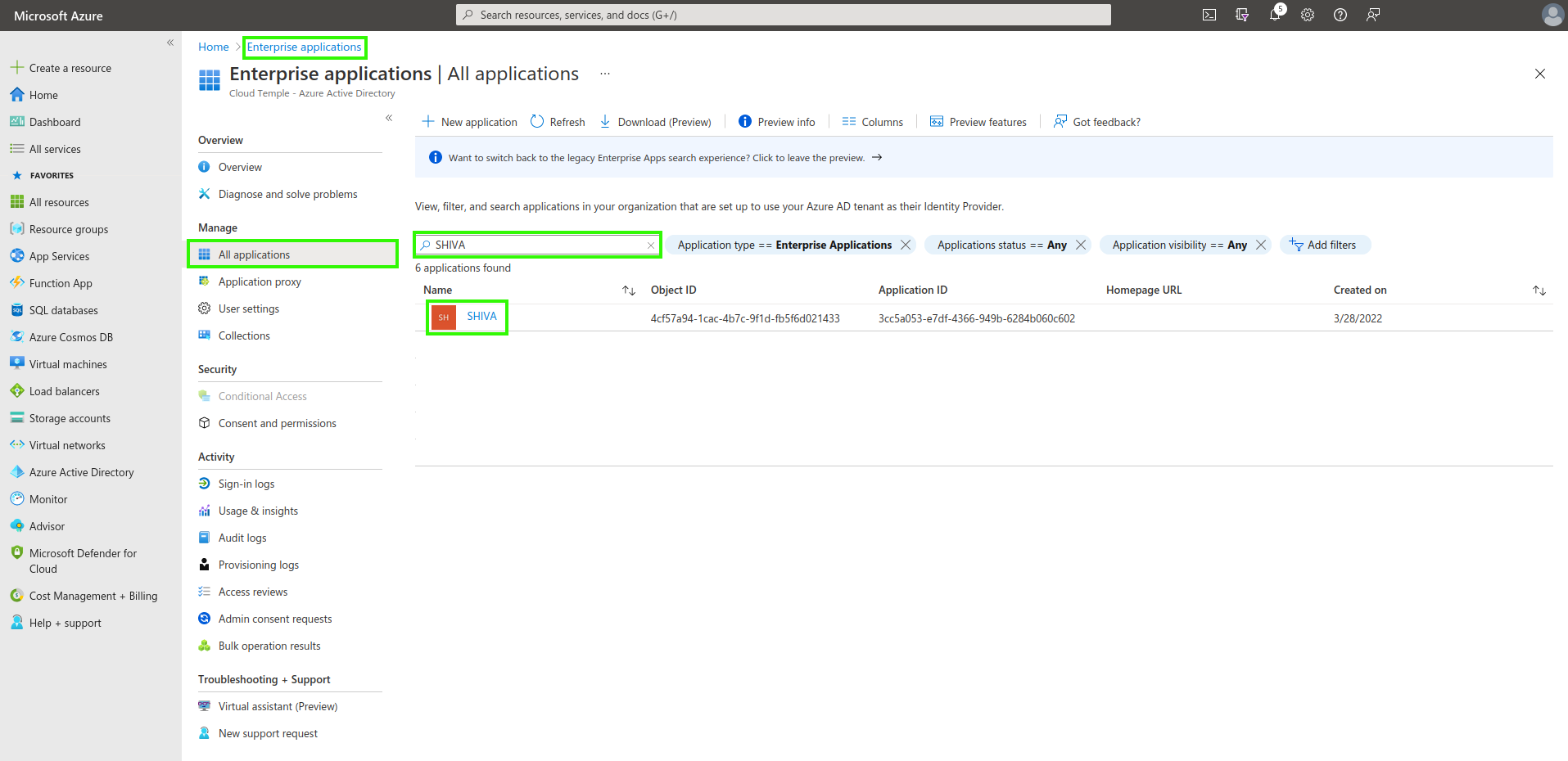

Opción 2

Diríjase a "Aplicaciones empresariales" y busque utilizando el nombre de la aplicación creada anteriormente.

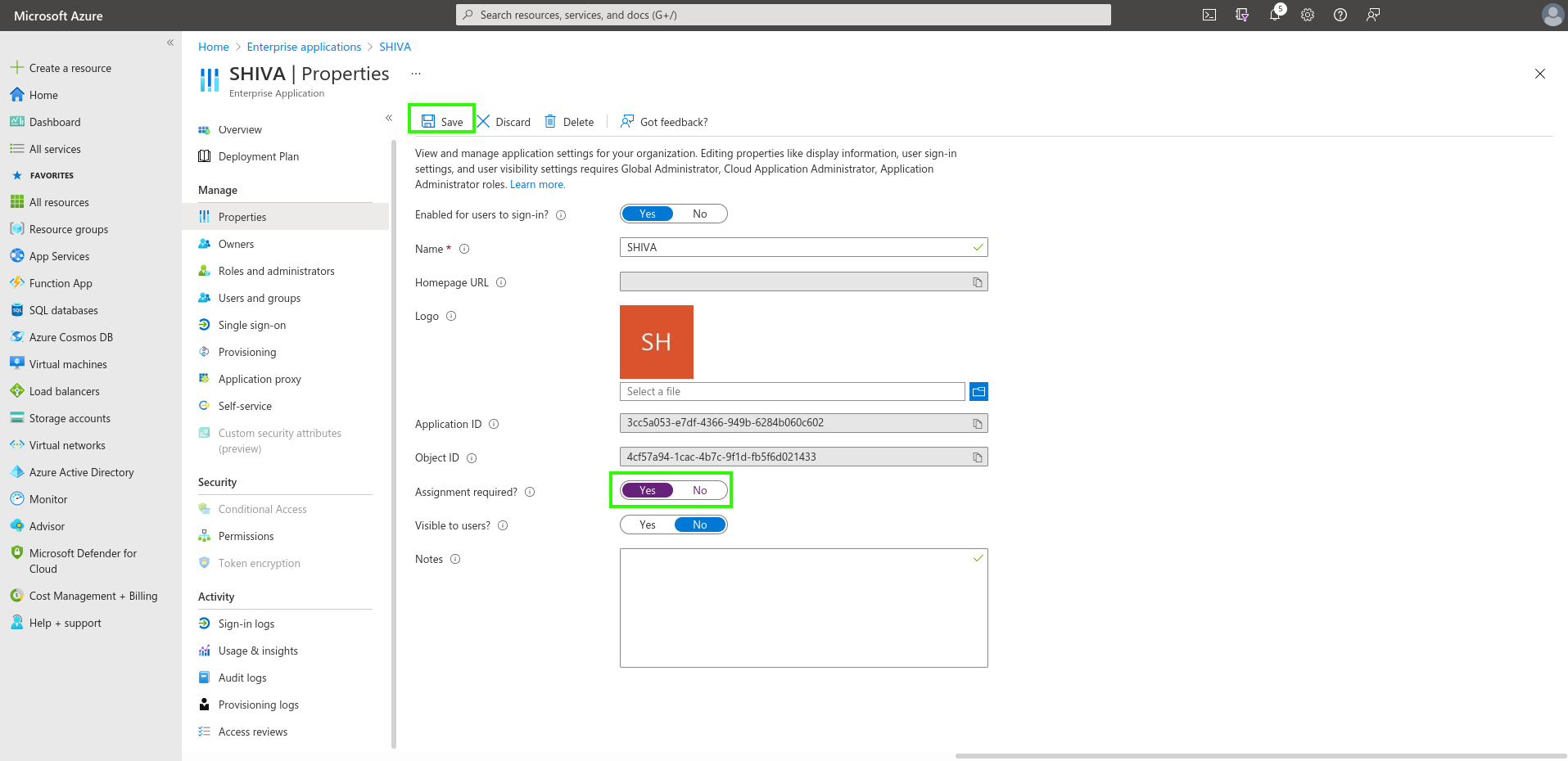

Authentication restriction to users assigned to the application

Indicate here the requirement for user assignment to the application to allow authentication:

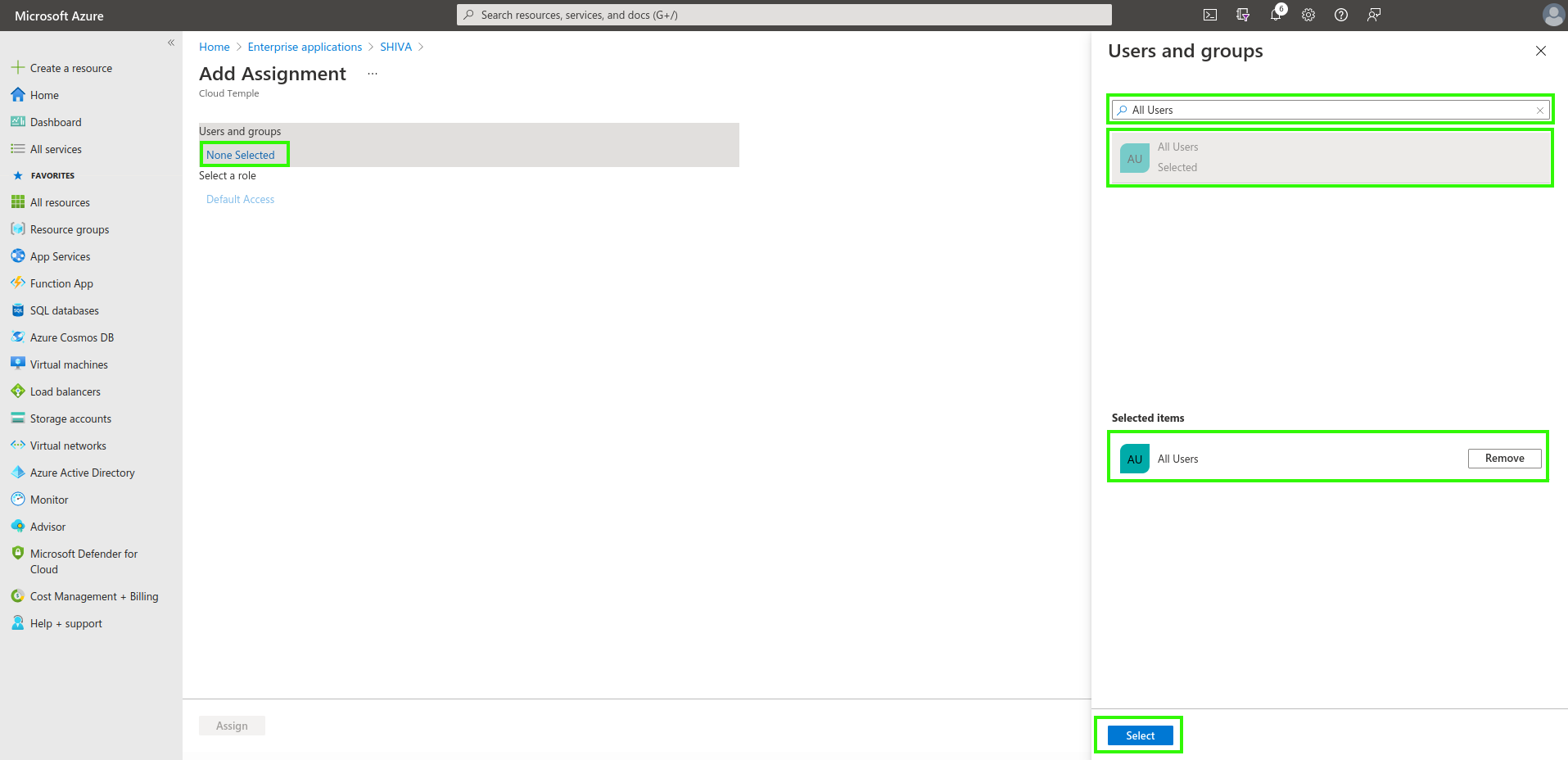

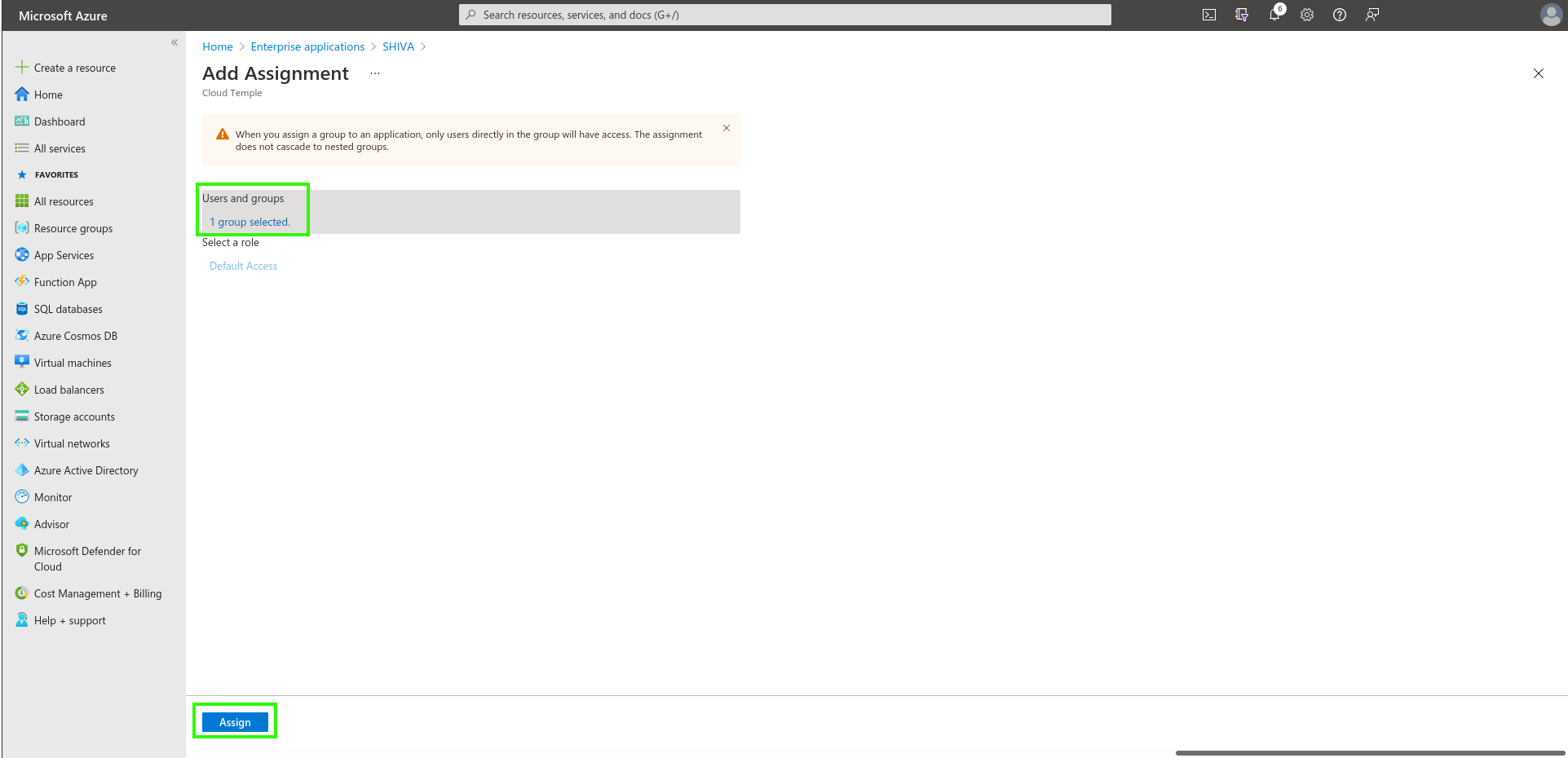

Assigning users and groups to the application

Only the users and groups assigned to the application will be able to sign in to your Cloud Temple organization via the app registration.

Finally, you will only need to apply the assignment by clicking on "Assign".

From now on, the assigned users will be able to sign in to your Cloud Temple organization through the created application.

Step 2: Request your organization's SSO (Single Sign-On) configuration

This configuration step is performed at the organization level by the Cloud Temple team.

To proceed, please submit a support request in the console indicating your intention to set up Microsoft Entra ID SSO.

Include the following information in your support request:

- Name of your Organization

- Name of a contact person, along with their email address and phone number, to finalize the configuration

- Application ID (unique identifier associated with the previously created application)

- Directory ID (corresponds to the Azure AD tenant ID in Azure)

- Secret (secret associated with the previously created application)

Once the configuration is completed on the Console side, the designated contact will be notified.

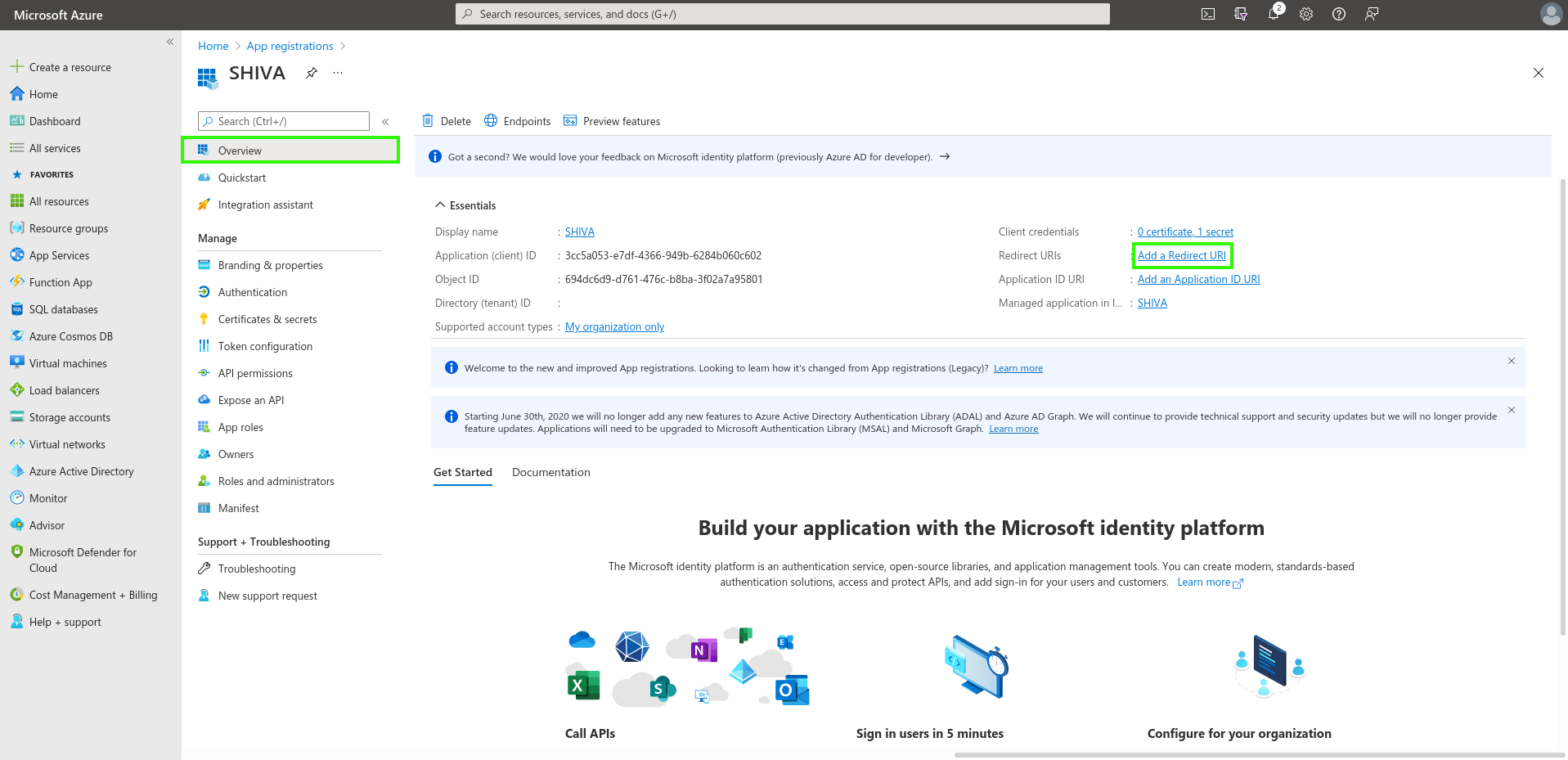

Paso 3: Finalización de la configuración

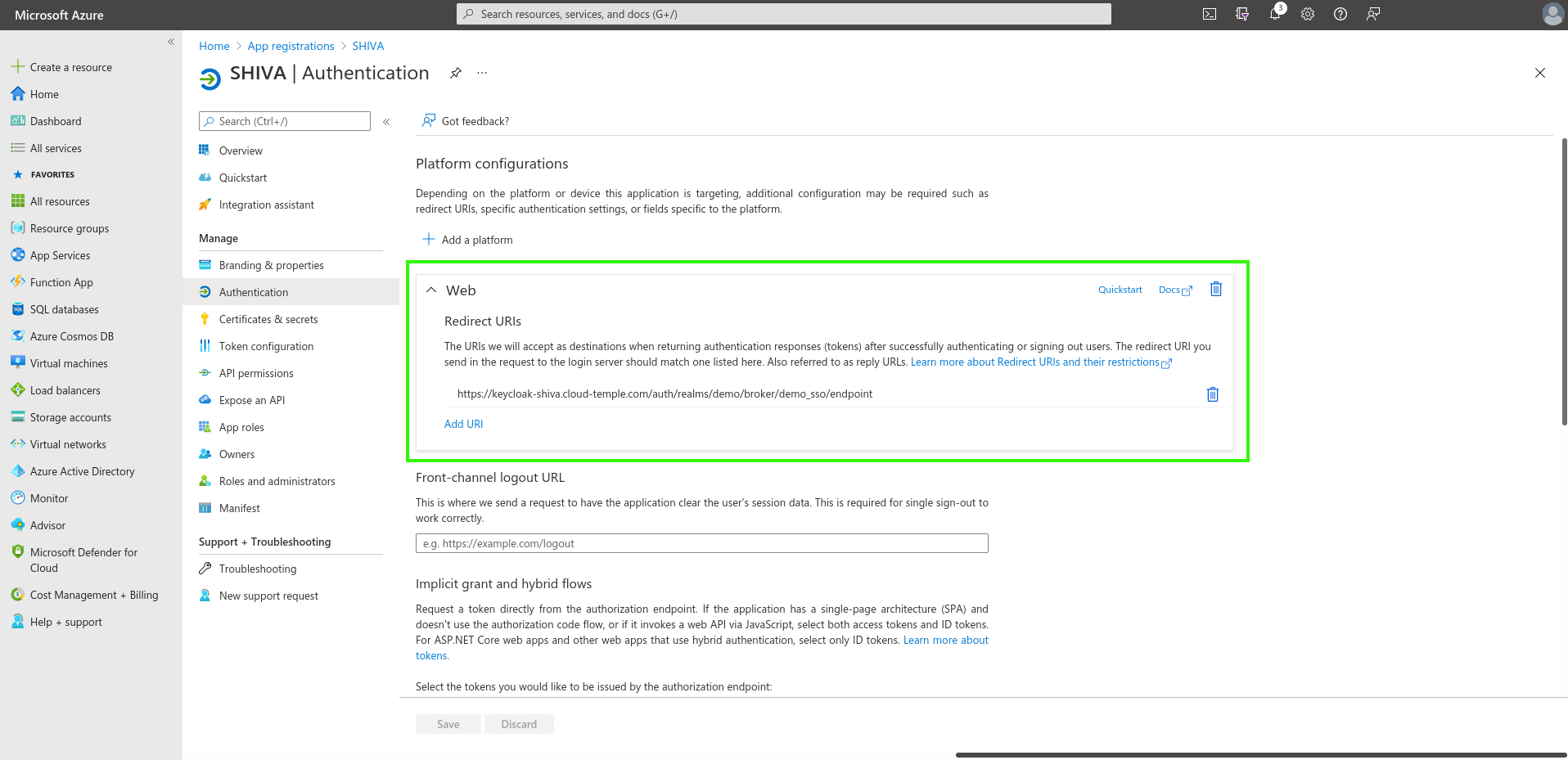

En la página principal del registro de aplicaciones, en el menú Overview, haga clic en "Add a Redirect URL".

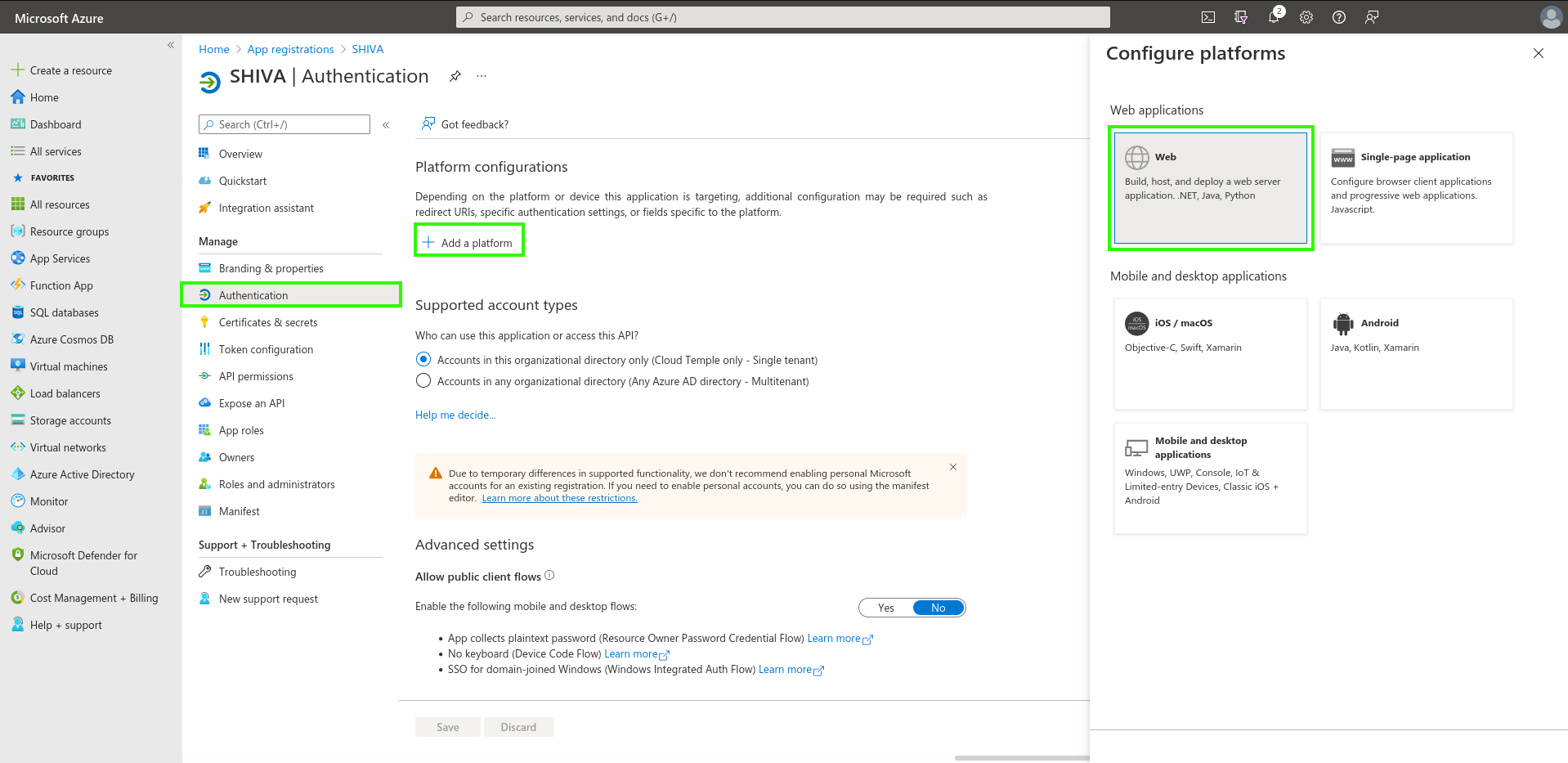

A continuación, vaya al apartado "Add a platform" y agregue una plataforma del tipo Web.

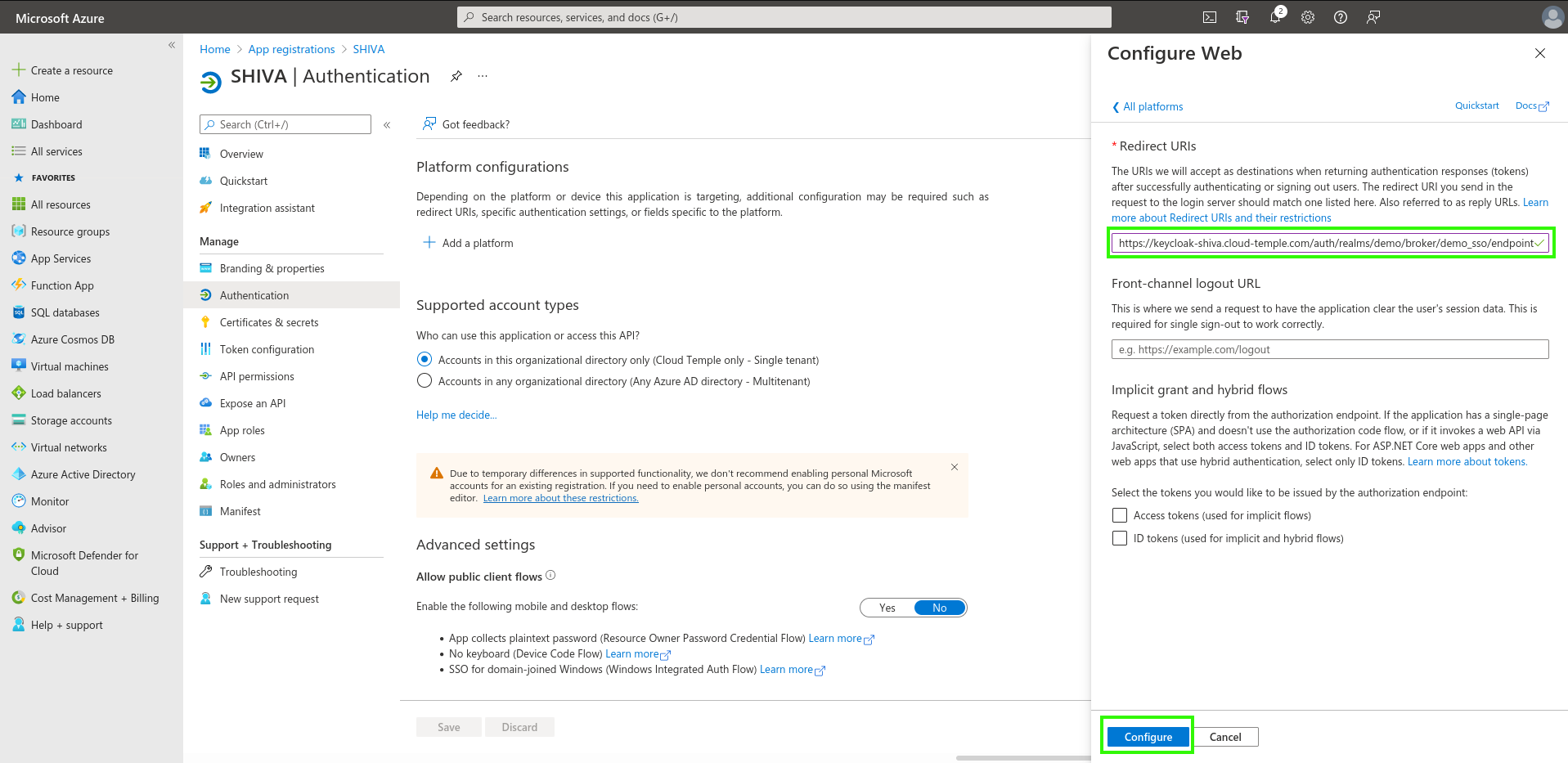

Solo necesita rellenar la "Redirect URL" proporcionada por el equipo de Productos de Aplicaciones.

Una vez añadida la "Redirect URL", debería obtener este resultado.

La configuración de la "Redirect URL" puede tardar unos minutos en aplicarse. Una vez completados todos los pasos, podrá autenticarse en su organización Cloud Temple mediante su SSO.