Conceptos

Usuarios

Las cuentas de acceso a la Consola se crean por invitación de la cuenta maestra del patrocinador (quelque soit le référentiel d'authentification). Las credenciales son globales para su Organización.

Nota : La federación de identidades se gestiona a nivel de organización

Creación de una cuenta de usuario en su organización

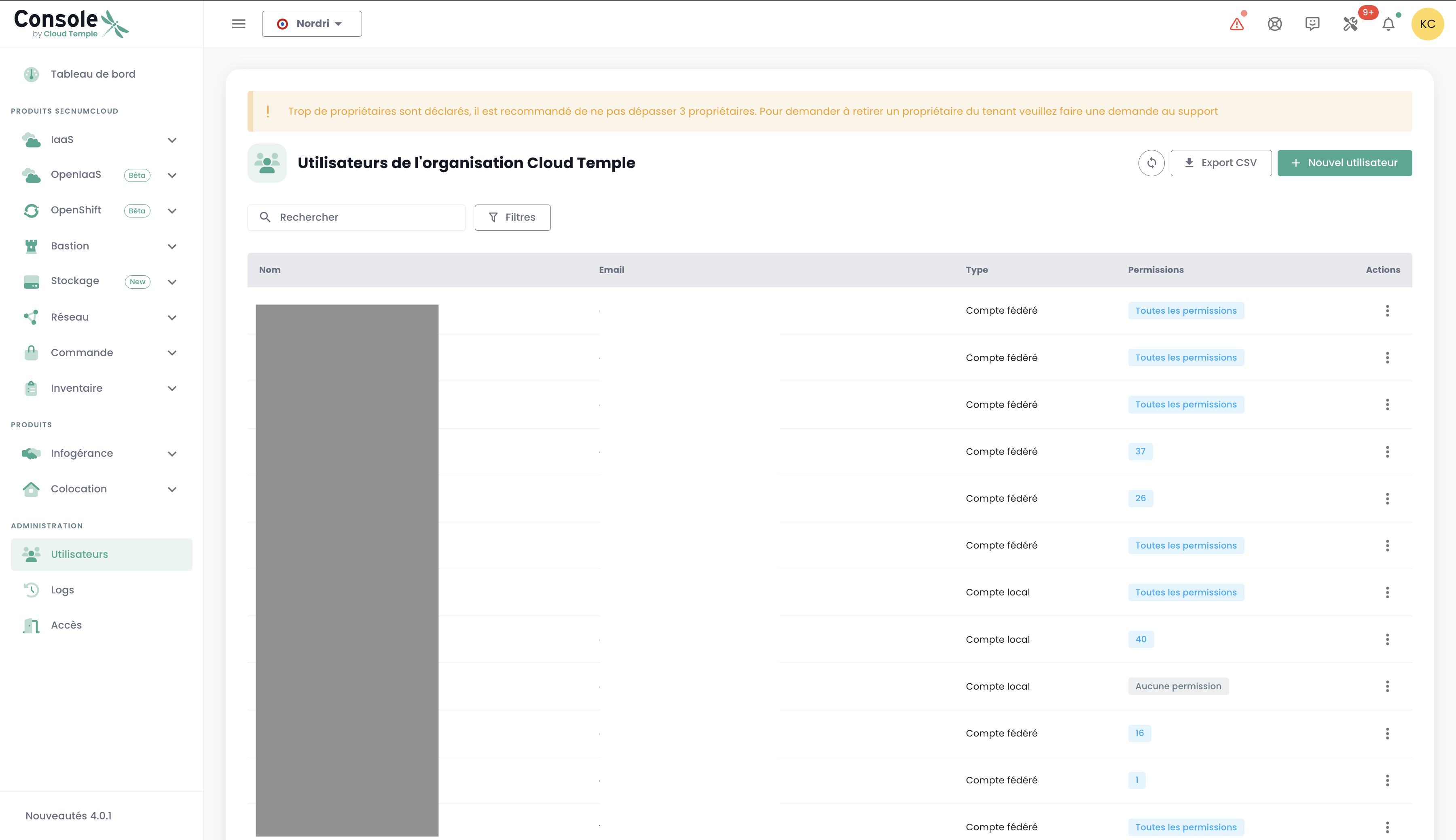

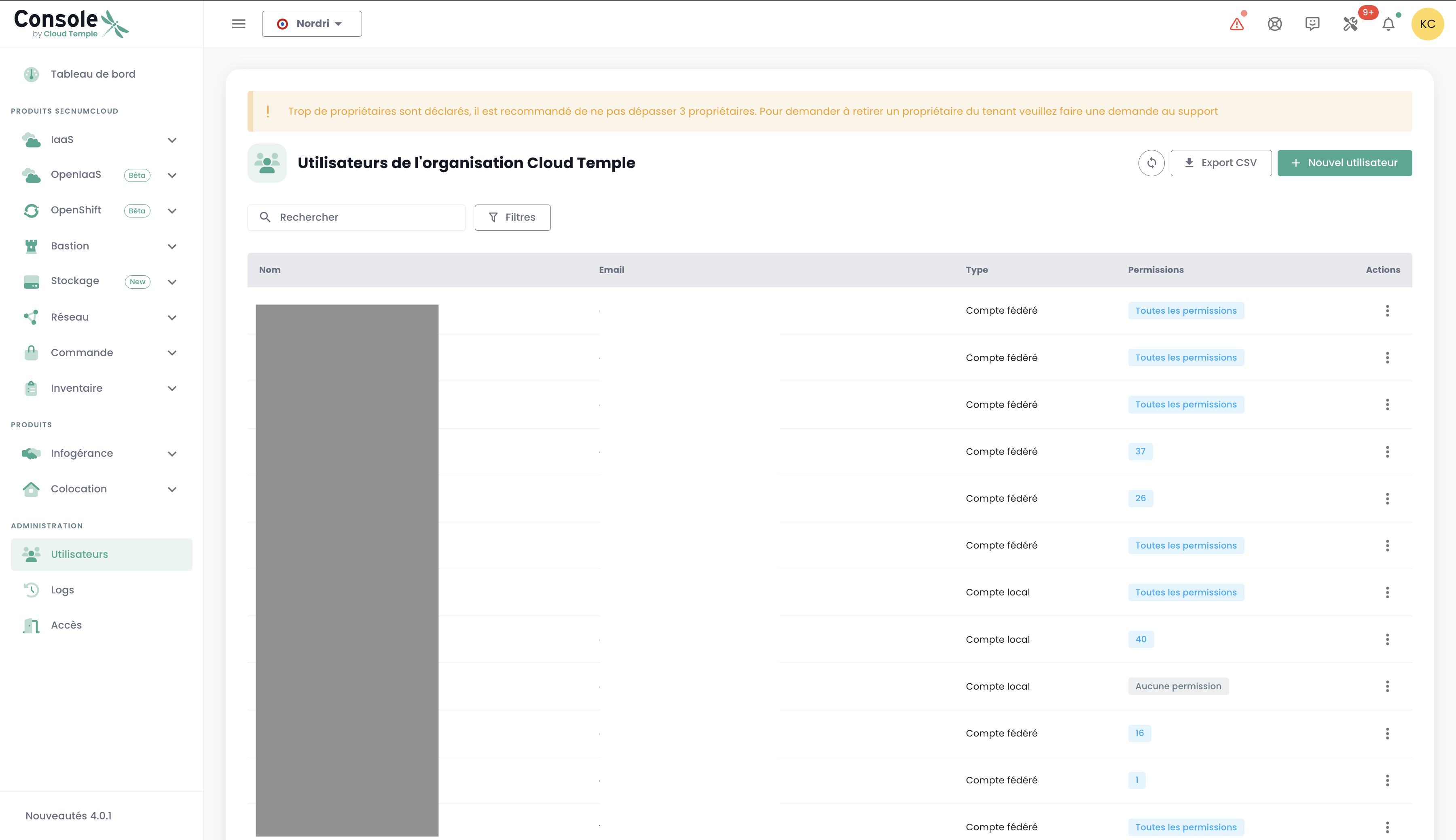

La creación de una cuenta de usuario en su organización se realiza mediante invitación. Para invitar a un usuario a una Organización, vaya al menú 'Administración' en la barra verde a la izquierda de su pantalla y luego al submenú 'Usuarios'.

Haga clic en el botón 'Nuevo Usuario' desde la página de usuarios.

A continuación, indique la dirección de correo electrónico del usuario

El usuario recibirá entonces un correo de verificación.

Una vez completada la verificación, el usuario podrá iniciar sesión en la consola.

Asignación de permisos a un usuario

La gestión de los derechos de usuario se realiza desde la página de usuario.

Por defecto, un usuario no tiene derechos. Por lo tanto, es necesario que el administrador que realizó la invitación le otorgue los derechos necesarios para su actividad. Basta con hacer clic en el menú 'Acciones' del usuario y elegir la opción 'Modificar'.

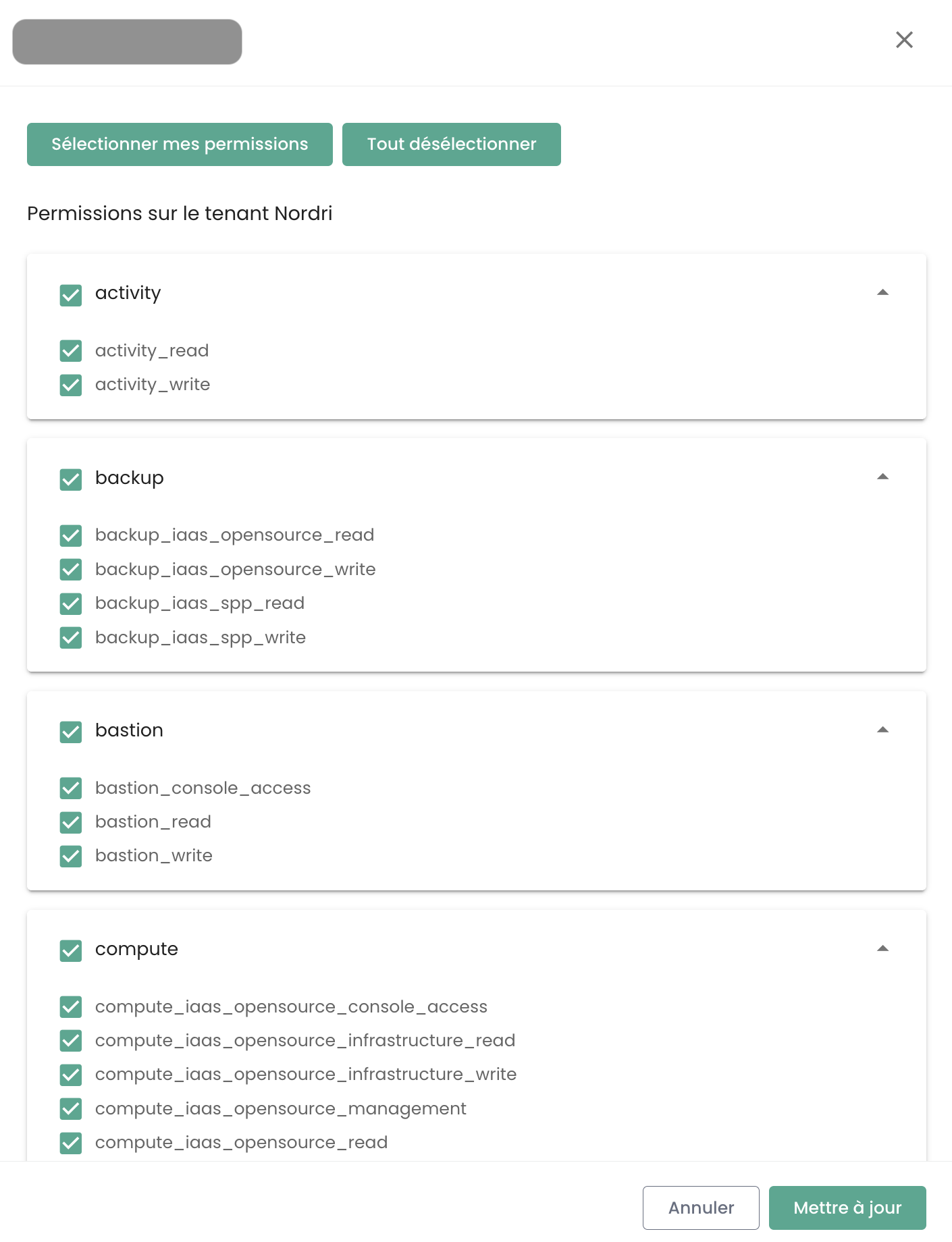

Aparece entonces el menú de activación de derechos:

La configuración de los permisos debe realizarse para cada Tenant de la Organisation.

La lista de permisos y su definición está disponible aquí.

Reinscripción de un usuario

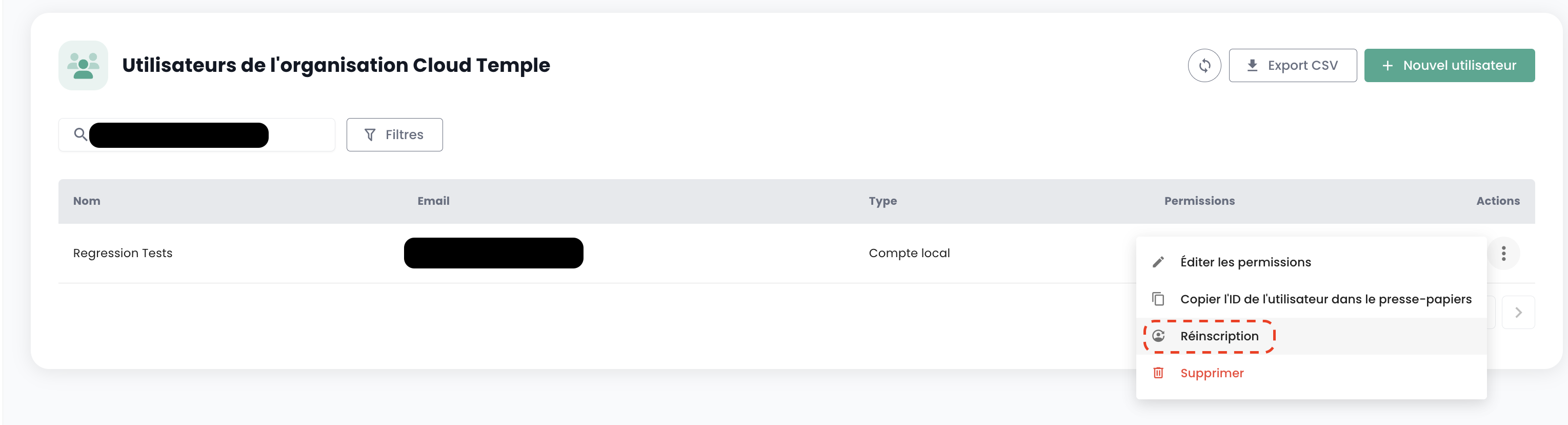

Cuando un usuario ha sido provisionado pero no ha validado su inscripción dentro del plazo de expiración del correo electrónico enviado por la Consola, ya no puede confirmar su inscripción. En ese caso, es posible reenviarle un enlace para que renueve su primera inscripción.

La reinscripción de un usuario debe realizarse en la pestaña 'Usuario' del panel de Administración, en la parte inferior izquierda de la pantalla.

Seleccione el usuario que desea reinscribir y haga clic en el botón de acción al final de la fila, luego 'Reinscripción'.

Advertencia: Asegúrese de ser el originador de la solicitud de reinscripción de su cuenta de usuario. Por favor, notifique cualquier solicitud que no provenga de usted a través de un ticket de soporte.

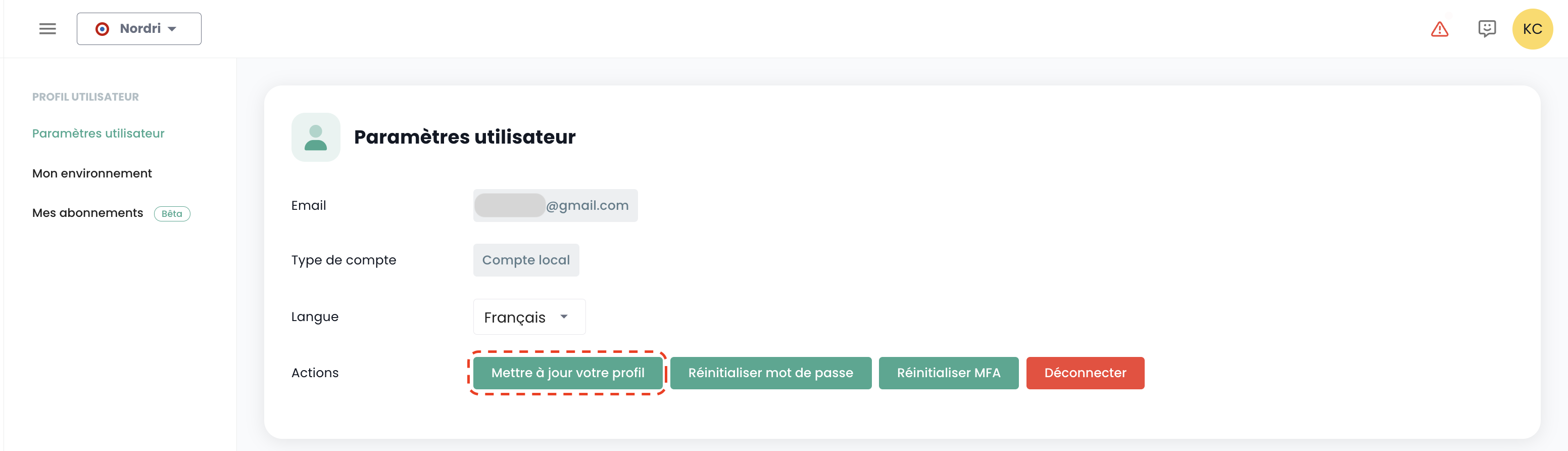

Actualizar su perfil

Esta acción solo está disponible para una cuenta local (no SSO).

Seleccione en su 'Perfil', en la esquina superior derecha de la pantalla, luego 'Configuración de usuario' y seleccione la acción 'Actualizar su perfil'.

A continuación, acceda a su bandeja de correo electrónico y haga clic en el enlace generado por la Consola. Simplemente siga los pasos para actualizar su perfil.

Advertencia: Asegúrese de que la solicitud de actualización del perfil haya sido iniciada por usted. Notifique cualquier solicitud que no provenga de usted mediante un ticket de soporte.

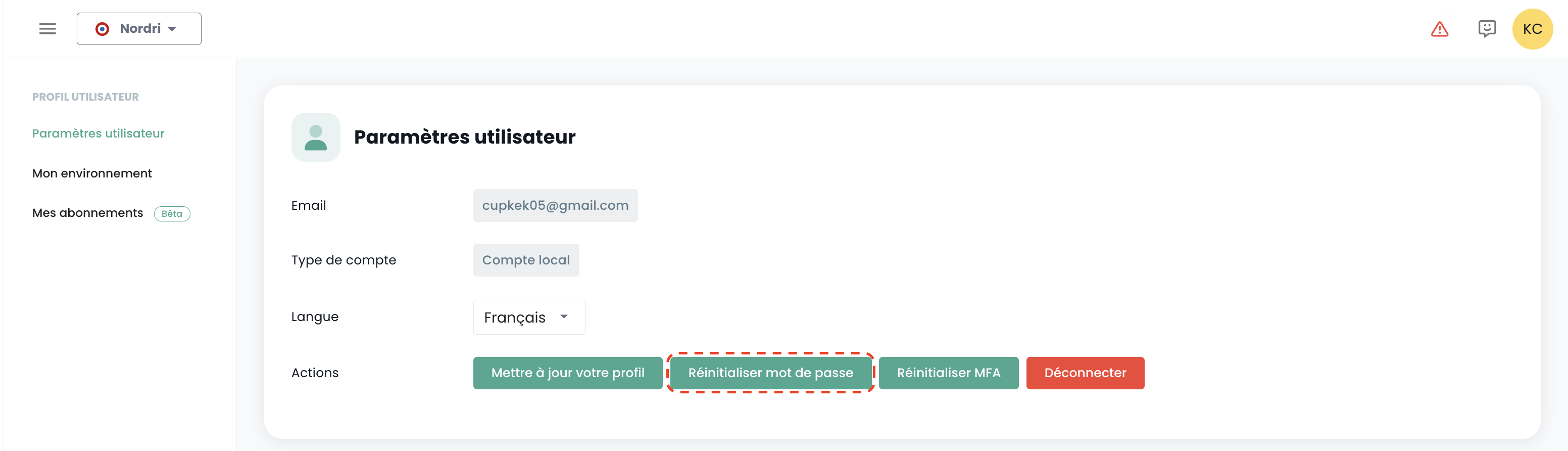

Restablecimiento de la contraseña

Esta acción solo está disponible para una cuenta local (no SSO).

Seleccione en su 'Perfil', en la parte superior derecha de la pantalla, luego 'Configuración de usuario' y seleccione la acción 'Restablecer contraseña'.

A continuación, diríjase a su buzón de correo y haga clic en el enlace generado por la Consola. Simplemente siga los pasos para actualizar su contraseña.

Advertencia: Asegúrese de que la solicitud de restablecimiento de su contraseña la haya iniciado usted mismo. Notifique cualquier solicitud que no provenga de usted mediante un ticket de soporte.

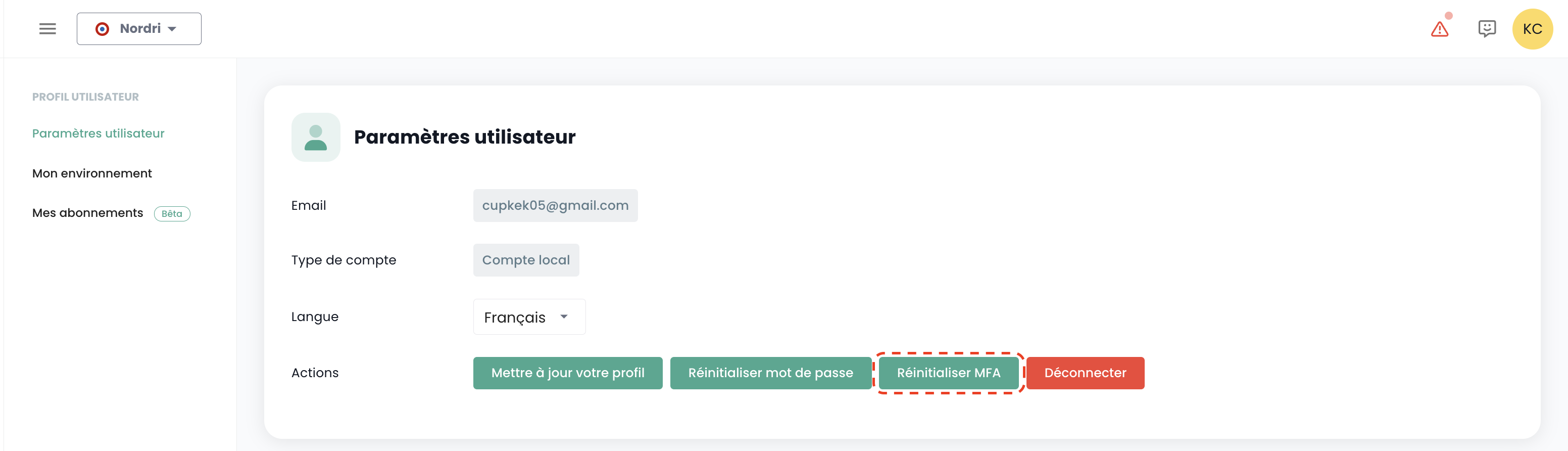

Restablecimiento de la autenticación de doble factor

Esta acción solo está disponible para una cuenta local (no SSO).

Seleccione en su 'Perfil', en la parte superior derecha de la pantalla, luego 'Configuración de usuario' y seleccione la acción 'Restablecer MFA'.

A continuación, diríjase a su buzón de correo y haga clic en el enlace generado por la Consola. Simplemente siga los pasos para actualizar su autenticación de doble factor.

Advertencia: Asegúrese de ser el originador de la solicitud de restablecimiento de su autenticación de doble factor. Informe de cualquier solicitud que no provenga de usted a través de un ticket de soporte.

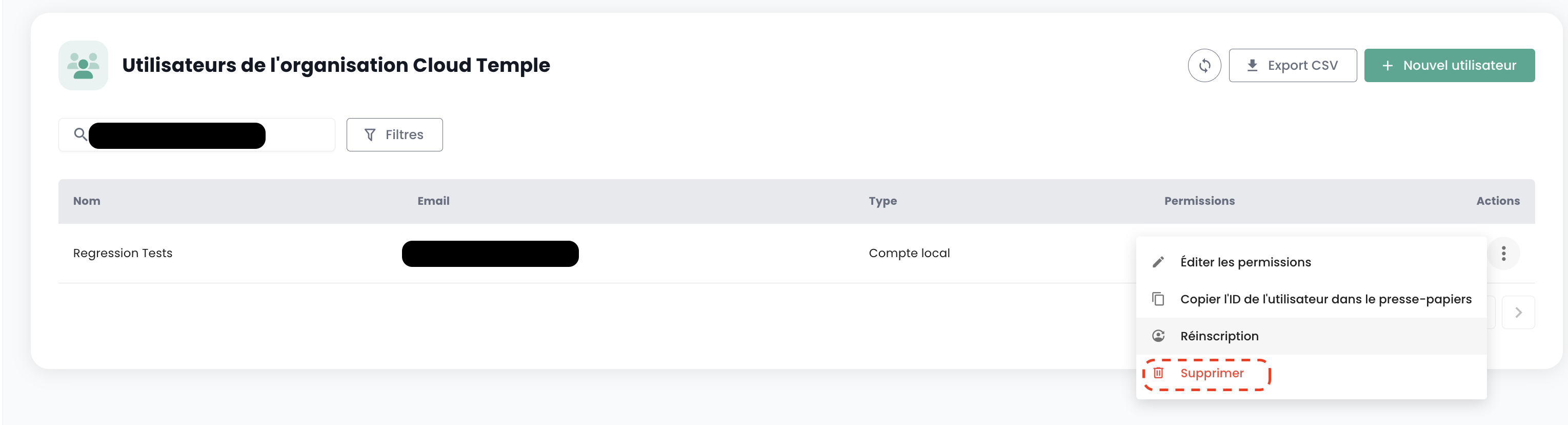

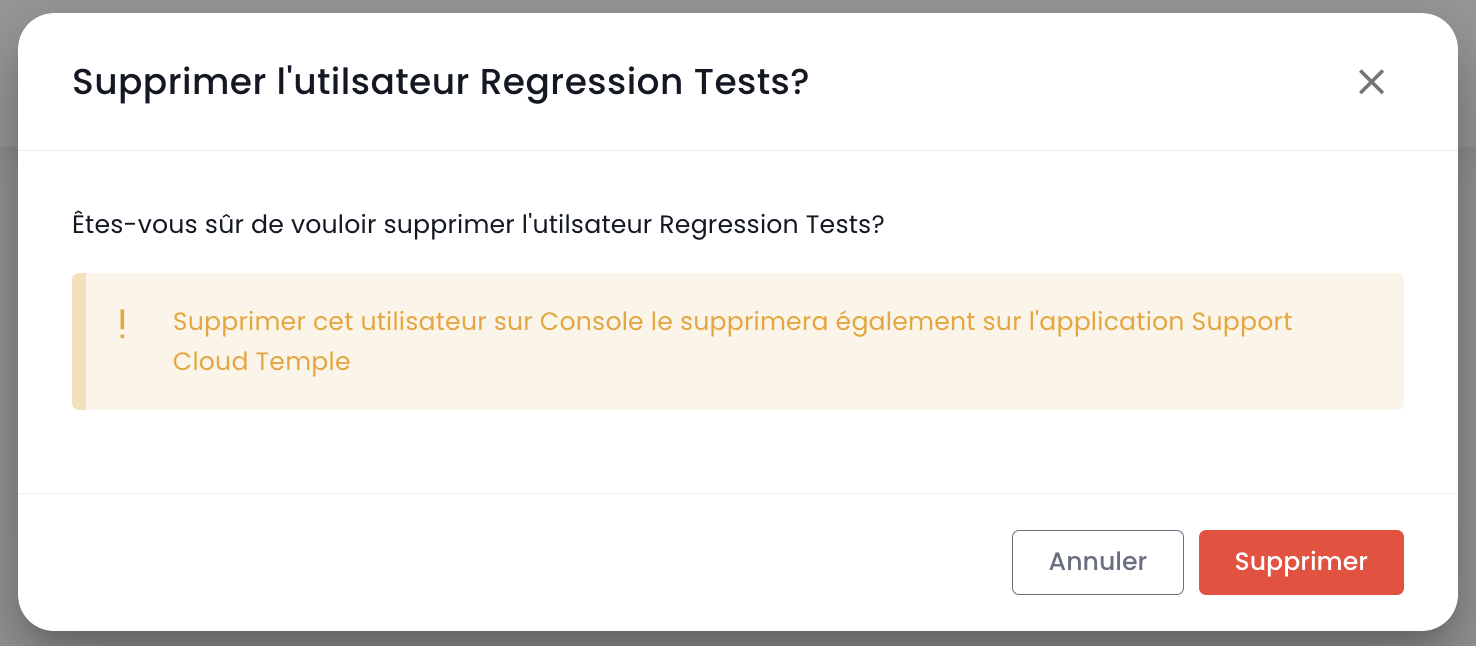

Eliminación de un usuario

La eliminación de un usuario debe realizarse en la pestaña 'Usuario' del panel de Administración, en la parte inferior izquierda de la pantalla.

Seleccione el usuario que desea eliminar y haga clic en el botón de acción al final de la fila, luego en 'Eliminar'.

Nota: No puede eliminarse a sí mismo y no puede eliminar a un usuario 'Propietario'.

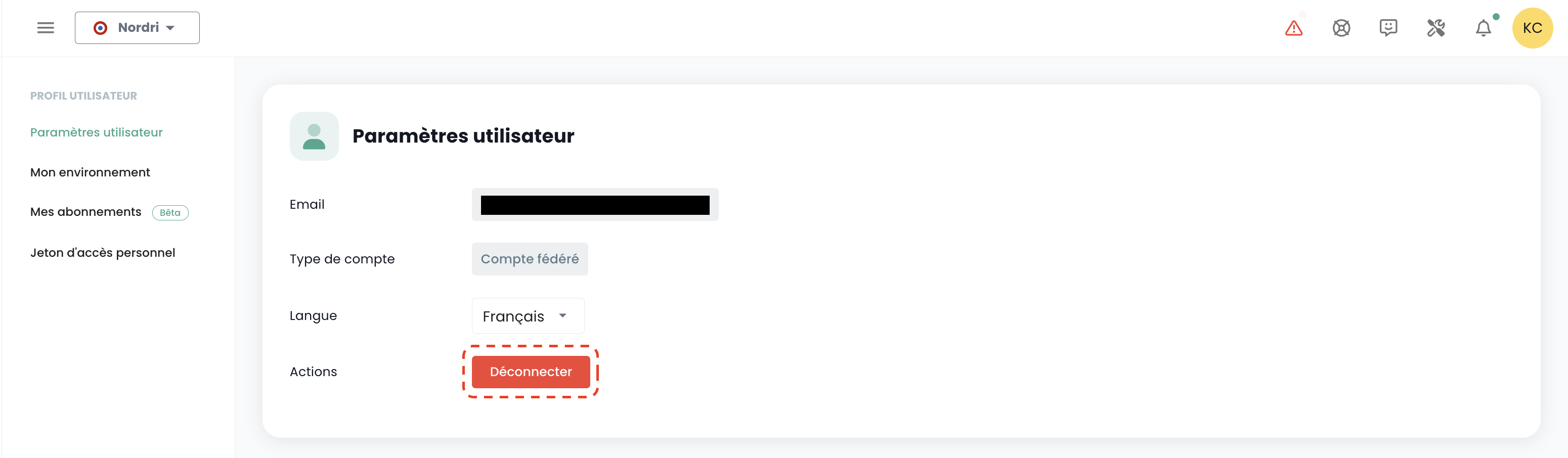

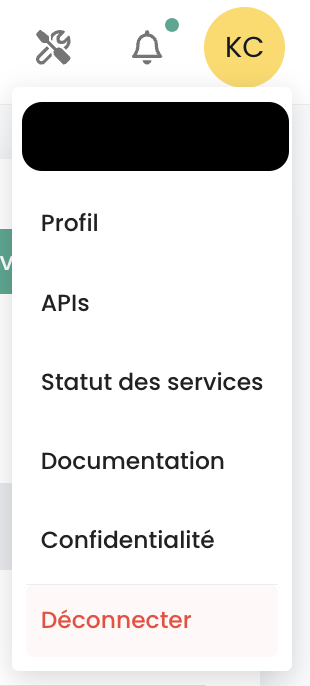

Cerrar sesión

La desconexión de un usuario debe realizarse en su 'Perfil', en la esquina superior derecha de la pantalla, y luego en 'Cerrar sesión'.

Se realiza una desconexión automática al expirar el token de sesión (JWT Token).

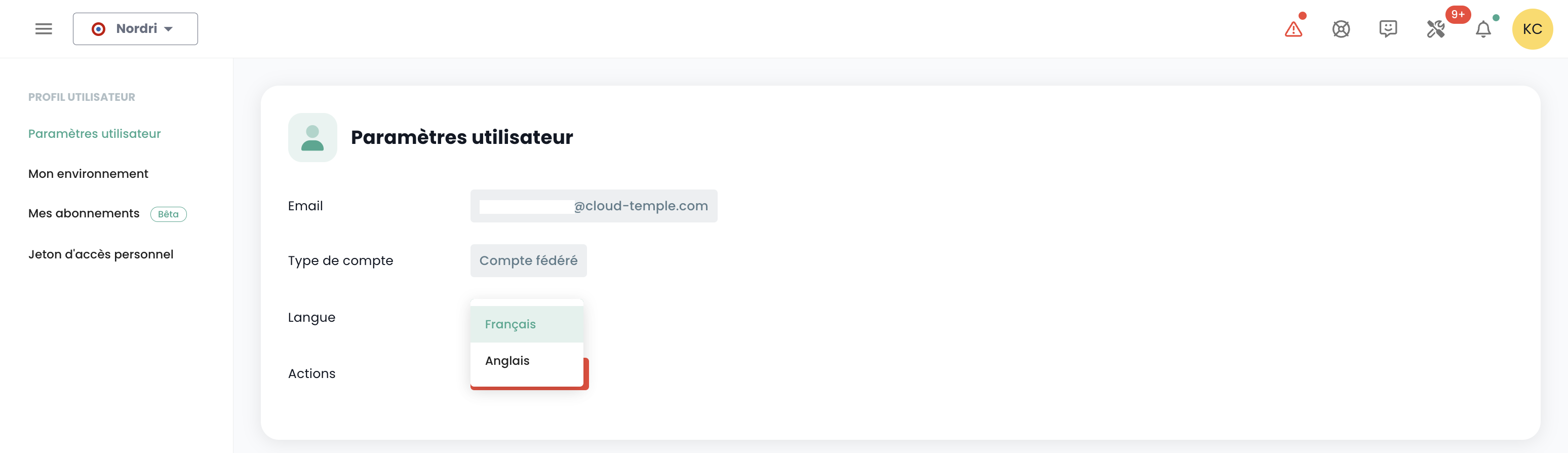

Cambiar el idioma de un usuario

El cambio de idioma de un usuario debe realizarse en su 'Perfil', en la parte superior derecha de la pantalla, en los 'Ajustes de usuario'.

La configuración se aplica a cada tenant Tenant.

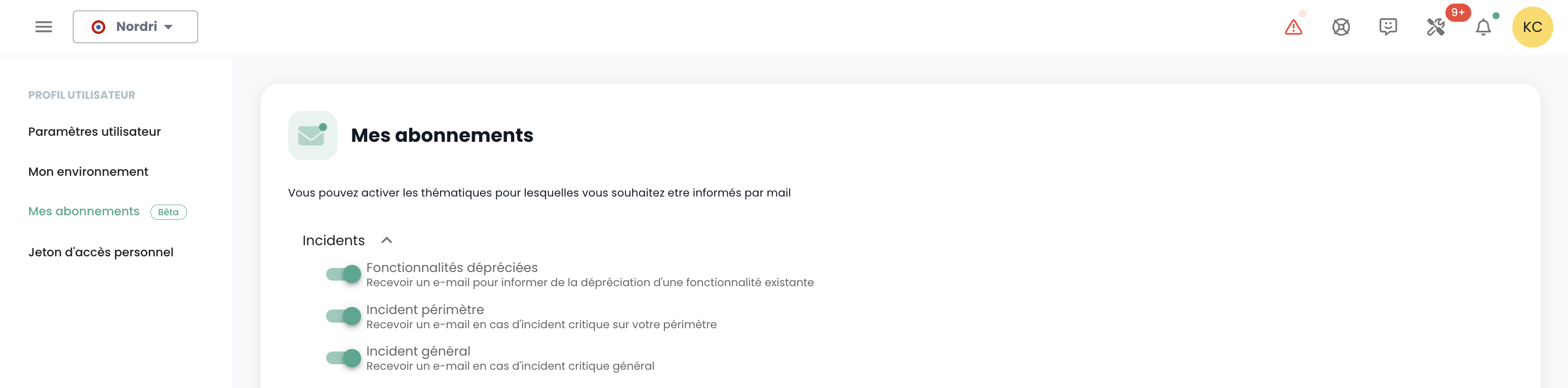

Suscripción a notificaciones temáticas

La gestión de suscripciones permite recibir correos electrónicos relacionados con las temáticas activadas, que se enviarán automáticamente cuando se produzcan los eventos correspondientes.

Se accede desde el perfil de usuario, en la pestaña "Mis suscripciones":

Por ejemplo, en caso de incidente, se generarán notificaciones por correo electrónico específicas para esta temática.

La lista de temáticas disponibles puede evolucionar y enriquecerse progresivamente para adaptarse a las necesidades y cambios en nuestro entorno operativo.

Permisos

La Consola permite una gestión granular de los derechos de los usuarios de una organización, con una segregación por tenant. Inicialmente, es la cuenta principal del cliente la que permite la configuración inicial de las cuentas y los permisos asociados. Posteriormente, el permiso 'iam_write' permite a una cuenta administrar los permisos de otros usuarios.

Permisos disponibles para los usuarios de su organización

Cuando se crea un usuario, no tiene ningún permiso por defecto. Cada permiso se asigna individualmente y funciona de manera unitaria, sin superposición con otros permisos. Se aplican de forma conjunta, lo que significa que un usuario debe disponer de todos los permisos necesarios para realizar una acción específica.

Los siguientes permisos son configurables para cada usuario y para cada tenant de su organización :

-

Permisos de tipo “read” : permiten únicamente la consulta de recursos sin posibilidad de modificación.

-

Permisos de tipo “write” : autorizan la modificación de configuraciones.

-

Permisos de tipo “management“ : autorizan la gestión avanzada de recursos.

-

Permisos de tipo “console_access“ : autorizan las conexiones tipo PMAD en los recursos.

-

Permisos de tipo “virtual_machine_power“ : autorizan la gestión de la alimentación de una máquina virtual.

-

Estos son permisos, no roles. A este respecto, es necesario tener el permiso READ y WRITE para modificar una configuración.

Última actualización el: 20/04/2026

| Nombre del permiso | Descripción del permiso |

|---|---|

| activity_read | Consulta de registros y actividades |

| activity_write | Gestión de registros y actividades |

| backup_iaas_opensource_read | Oferta OpenIaaS - Gestión de recursos de tipo backup - consulta |

| backup_iaas_opensource_write | Oferta OpenIaaS - Gestión de recursos de tipo backup - modificación |

| backup_iaas_spp_read | Oferta VMware - Gestión de recursos de tipo backup - consulta |

| backup_iaas_spp_write | Oferta VMware - Gestión de recursos de tipo backup - modificación |

| bastion_read | Consulta de recursos de tipo bastión |

| bastion_write | Gestión de recursos (appliances, sesiones,...) de tipo Bastión |

| bastion_console_access | Autorización de acceso a la consola (ssh/rdp) de un recurso protegido por una appliance Bastion |

| compute_iaas_opensource_console_access | Oferta OpenIaaS - Apertura de la consola de una máquina virtual |

| compute_iaas_opensource_infrastructure_read | Oferta OpenIaaS - Consulta de datos avanzados de los recursos de Xen Orchestra |

| compute_iaas_opensource_infrastructure_write | Oferta OpenIaaS - Gestión avanzada de los recursos de Xen Orchestra |

| compute_iaas_opensource_read | Oferta OpenIaaS - Consulta de recursos de tipo Máquinas Virtuales |

| compute_iaas_opensource_management | Oferta OpenIaaS - Gestión de recursos de tipo Máquinas Virtuales |

| compute_iaas_opensource_virtual_machine_power | Oferta OpenIaaS - Gestión de la alimentación de una máquina virtual |

| compute_iaas_opensource_replication_recover | Oferta OpenIaaS - Gestión de la replicación |

| compute_iaas_vmware_console_access | Oferta VMware - Apertura de la consola de una máquina virtual |

| compute_iaas_vmware_infrastructure_read | Oferta VMware - Consulta de datos avanzados de los recursos de VMware (reglas de afinidad/anti-afinidad, configuración drs, etc) |

| compute_iaas_vmware_infrastructure_write | Oferta VMware - Gestión avanzada de los recursos de VMware |

| compute_iaas_vmware_read | Oferta VMware - Consulta de recursos de tipo Máquinas Virtuales |

| compute_iaas_vmware_management | Oferta VMware - Gestión de recursos de tipo Máquinas Virtuales (permite el cifrado de una máquina virtual) |

| compute_iaas_vmware_virtual_machine_power | Oferta VMware - Gestión de la alimentación de una máquina virtual |

| baremetal_management | Oferta Bare Metal - Gestión de recursos de tipo Bare Metal |

| baremetal_read | Oferta Bare Metal - Consulta de recursos de tipo Bare Metal |

| baremetal_console_access | Oferta Bare Metal - Apertura de la consola de un Bare Metal |

| console_public_access_read | Consulta de las IPs autorizadas para acceder a la consola |

| console_public_access_write | Adición de IPs autorizadas para acceder a la consola |

| documentation_read | Consulta de los recursos de documentación de Confluence |

| housing_read | Consulta de recursos de tipo colocation |

| iam_offline_access | Creación y eliminación de Access Token Personales (PAT) |

| iam_read | Consulta de los derechos de usuario |

| iam_write | Gestión de los derechos de usuario |

| intervention_read | Consulta de los cambios y despliegues en producción previstos en la plataforma |

| inventory_read | Consulta de recursos de tipo Inventario |

| inventory_write | Gestión de recursos de tipo Inventario |

| monitoring_read | Consulta del monitoring |

| monitoring_write | Gestión del monitoring |

| metric_read | Consulta de los datos de estado de las máquinas virtuales y hosts |

| network_read | Consulta de los recursos de red |

| network_write | Gestión de los recursos de red |

| order_read | Consulta de los pedidos de infraestructura |

| order_write | Creación de pedidos de infraestructura |

| object-storage_iam_management | Permite gestionar las cuentas de almacenamiento en el producto S3 |

| object-storage_read | Permite ver los buckets y las configuraciones de los buckets |

| object-storage_write | Permite editar los buckets y las configuraciones de los buckets |

| openshift_management | Permite conectarse a las plataformas OpenShift (limitado al tenant) |

| support_management | Consulta de todos los tickets de soporte del tenant |

| support_read | Consulta de sus tickets de soporte del tenant |

| support_write | Creación de un ticket de soporte en el tenant |

| tag_read | Consulta de las etiquetas, excepto las etiquetas RTMS |

| tag_write | Gestión de las etiquetas, excepto las etiquetas RTMS |

| ticket_comment_read | Consulta de los comentarios |

| ticket_comment_write | Gestión de los comentarios |

| ticket_read | Consulta de los tickets |

| ticket_write | Gestión de los tickets |

| incident_management | Gestión de incidentes |

| incident_read | Consulta de incidentes |

| billing_read | Consulta de los dashboards de consumo |

| vpc_read | Oferta VPC - Consulta de recursos de red de tipo VPC |

| vpc_write | Oferta VPC - Gestión de recursos de red de tipo VPC |

| public_cloud_vm_instances_management | Oferta VM Instances - Gestión de máquinas virtuales |

| public_cloud_vm_instances_read | Oferta VM Instances - Consulta de máquinas virtuales |

| public_cloud_vm_instances_console_access | Oferta VM Instances - Apertura de la consola de las máquinas virtuales |

Organizaciones

La organización está vinculada a su cuenta patrocinadora y al contrato de Cloud Temple asociado. Representa su entidad (empresa, departamento, equipo, ...) que mantiene la relación contractual entre Cloud Temple y usted.

Principio de una organización

La organización tiene cuatro grandes roles:

- Representa la entidad contractual para los aspectos de seguimiento y facturación,

- Define la configuración global del mecanismo de autenticación: la autenticación puede ser local a nivel de la Consola o remota a través de un servicio de federación de identidades,

- Gestiona la totalidad de las cuentas de usuario,

- Federar los tenants (Producción, Preproducción, Dev, Aplicación 1, Aplicación 2, ...) que defina para las necesidades de su arquitectura Cloud.

Los roles (derechos/permisos) de los usuarios son configurables para cada tenant definido en su organización. Por ejemplo, una cuenta puede estar autorizada a solicitar recursos en un tenant, pero no en otro.

Mecanismos de autenticación

La Consola permite, a nivel de organización, la configuración del mecanismo de autenticación. Puede utilizar el repositorio local de autenticación de la Consola o bien conectar su organización con uno de sus repositorios de autenticación.

Se admiten los siguientes repositorios externos:

- Repositorios compatibles con OpenID Connect,

- Repositorios compatibles con SAML,

- Microsoft ADFS

- Microsoft EntraID (Microsoft Azure Active Directory)

- Amazon AWS Cognito

- Okta

- Auth0

- KeyCloak

Se requiere una dirección de correo electrónico para todas las cuentas procedentes de una federación de identidades. Las cuentas creadas sin dirección de correo electrónico no podrán iniciar sesión y podrían eliminarse automáticamente.

Tenant

El tenant es un agrupamiento de recursos dentro de una organización. Una Organización tiene al menos un tenant (llamado tenant por defecto, que puede ser renombrado). Por lo general, se utilizan varios tenants para segmentar responsabilidades o perímetros técnicos.

Por ejemplo:

- Un tenant Producción

- Un tenant Preproducción

- Un tenant Pruebas

- Un tenant Validación

Pero también es posible organizar las cosas con una vista de aplicación o por criticidad:

- Un tenant Aplicación 1 o Criticidad 1

- Un tenant Aplicación 2 o Criticidad 2

- ...

Los recursos técnicos solicitados se asignan a un tenant específico y no se comparten con otros tenants. Por ejemplo, un clúster de hipervisor y las redes L2 asociadas solo están disponibles en 1 tenant. En cuanto a las redes, es posible solicitar redes 'cross tenant' para garantizar la continuidad de red entre los tenants.

Los permisos de los usuarios deben definirse en cada tenant. Por lo tanto, cada organización debe reflexionar cuidadosamente sobre los tenants deseados. Este punto suele tratarse en el taller de inicialización, durante la creación de la organización.

Es posible evolucionar la arquitectura añadiendo o eliminando tenants.

Un tenant no puede estar vacío. Debe inicializarse necesariamente con un mínimo de recursos:

- Una zona de disponibilidad (AZ, es decir, un centro de datos físico),

- Un clúster de cómputo,

- Un espacio de almacenamiento,

- Un vlan de red.

| Referencia de pedido | Unidad | SKU |

|---|---|---|

| TENANT - (REGION) - Activación de un tenant | 1 tenant | csp:tenant:v1 |

| TENANT - (REGION) - Activación de una zona de disponibilidad | 1 tenant | csp:(region):iaas:az:v1 |

Gestión de propietarios en un tenant

Cada tenant cuenta con al menos un propietario, garantizando así una responsabilidad clara y una gestión eficiente de los recursos asociados. Además, es posible declarar varios propietarios en un mismo tenant, lo que permite una colaboración y una toma de decisiones compartida. A continuación, encontrará información importante a tener en cuenta durante la gestión de estos propietarios.

Información importante sobre la gestión de propietarios

1. Número de propietarios

-

No existe ningún límite técnico respecto al número de propietarios que se pueden definir en el inquilino.

-

La interfaz de gestión (IHM) muestra una advertencia cuando hay más de 3 propietarios, con el fin de recomendar limitar el número de propietarios por motivos de seguridad y una gestión óptima de los accesos.

2. Adición de un nuevo propietario

-

Al añadir un nuevo propietario, la actualización de sus permisos puede tardar hasta 60 minutos.

-

Este tiempo de propagación es normal y permite asegurar que los permisos de acceso se apliquen correctamente a todos los servicios y recursos asociados.

2. Permisos de un propietario

-

Al propietario se le asignarán todos los permisos relacionados con los productos activados en su tenant.

-

No es posible modificar los permisos de un propietario.

3. Retiro de un propietario

-

Para retirar a un propietario del tenant, el usuario debe enviar una solicitud al soporte.

-

Este procedimiento garantiza que las modificaciones de los permisos de acceso se realicen de manera segura y conforme a las buenas prácticas de gestión de accesos.

Autorización de acceso a un tenant: IP autorizadas

El acceso a la consola de gestión cloud está estrictamente limitado a las direcciones IP previamente autorizadas, en cumplimiento con los requisitos de la certificación SecNumCloud. Esta restricción garantiza un nivel de seguridad reforzado al permitir el acceso únicamente a usuarios procedentes de rangos de IP especificados, minimizando así los riesgos de acceso no autorizado y protegiendo la infraestructura cloud según los estándares de seguridad más elevados.

Nota: La eliminación de una IP autorizada se realiza mediante una solicitud de soporte en la consola Cloud Temple.

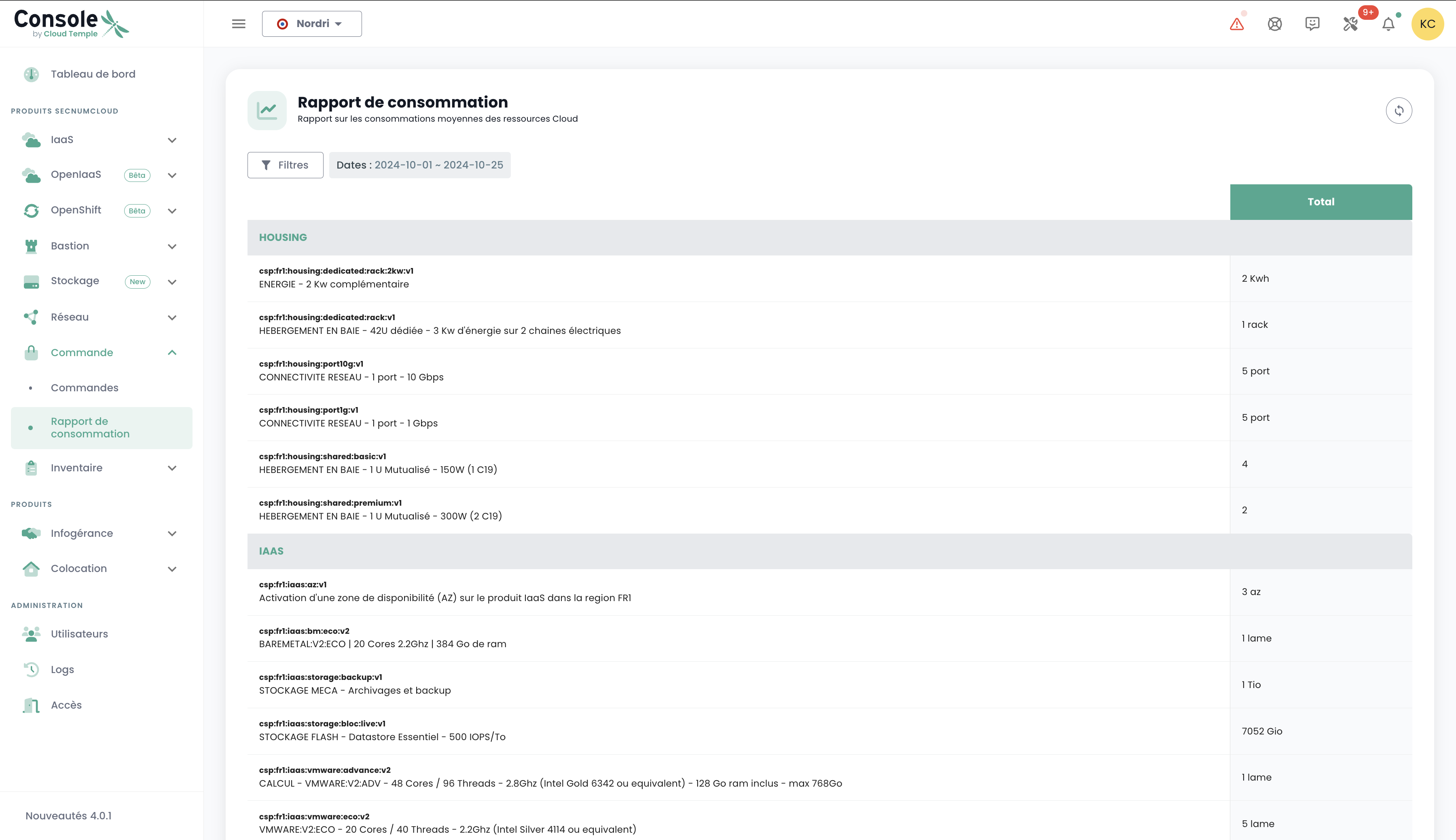

Consumo de recursos en un inquilino

Es posible visualizar los recursos cloud consumidos dentro de un inquilino, lo que ofrece una vista detallada del uso de los distintos servicios desplegados. Esta funcionalidad permite a los usuarios seguir en tiempo real el consumo de sus recursos, identificar los servicios más utilizados y optimizar su uso según las necesidades.

En el menú de la consola, haga clic en "Informe de consumo" y seleccione el período de tiempo deseado. De este modo, podrá visualizar en detalle el consumo de recursos cloud durante el período definido, lo que le permitirá analizar el uso de los servicios y optimizar su gestión en consecuencia: